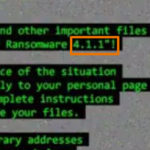

Eine neue Aktualisierung der anscheinend größten Ransomware ist online erschienen – des Cerber Virus. Mit dem heftigen Verbreitungsschema ihrer arglistigen Dateien hat sich diese bösartige Software sehr kompliziert entwickelt, und die Aktualisierungen sind nicht mehr nur auf der Oberfläche. Es sieht so aus, als ob sie starke Abwandlung der Windows Registry Einträge in Bezug zu den verschlüsselten Dateien enthielten. Da Cerber ein Ransomware – Virus ist, das auf sehr schnelle Ausbreitung abzielt, ist es empfehlenswert, dass keine Meldungen geöffnet werden, die Archiven und darin .hta oder .wsf Dateien, weil das die Methoden sind, die der Virus anwendet, um die Computer zu infizieren. Sollte Ihr Rechner von der aktualisierten Version von Cerber betroffen sein – 4.1.1, müssen Sie sich umgehend darauf konzentrieren, diese Ransomware von ihrem Rechner zu entfernen, und mehr über die Gefahren zu erfahren und wie Sie Ihre Dateien wiederherstellen können und lesen Sie diesen Artikel.

Zusammengefasste Information über die Bedrohung

| Name |

Cerber 4.1.1 |

| Typ | Ransomware Virus |

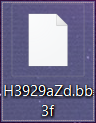

| Kurze Beschreibung | Diese Variante der Cerber Ransomware verschlüsselt Dateien mit RSA oder AES Chiffren, indem sie zufällig erzeugte Zeichen A-Z 0-9 (z.B. .z33f) als Datei – Extension zu den verschlüsselten Dateien hinzufügen und für Entschlüsselung Lösegeld anfordern. |

| Symptome | Die Dateien sind verschlüsselt, und sie sind mit keiner Art von Software zugänglich. Eine Meldung mit Anweisungen über die Zahlung des Lösegeld taucht auf in der Form einer “README.hta” – Datei. |

| Ausbreitungsmethode | Spam – Meldungen, Anhänge zu Meldungen, Datentauschnetzwerke, bösartige lauffähige Dateien in Torrent Trackern. |

| Erkennungswerkzeug |

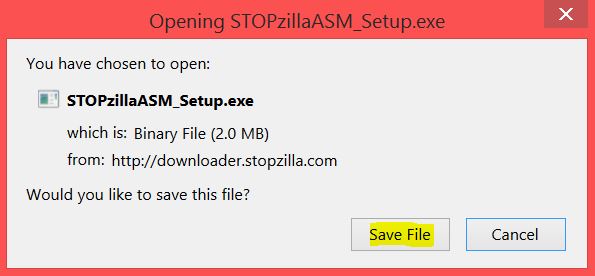

Überprüfen Sie, ob Ihr System von Cerber 4.1.1 betroffen ist Download

Werkzeug zum Entfernen von Schadsoftware

|

Cerber 4.1.1 Analyse des Infektionsprozesses

Um den Funktionsweg des Infektionsprozess dieser Variante von Cerber besser zu erklären, werden wir Sie dadurch methodologisch leiten auf der Basis des durchschnittlichen Szenarios der Infizierung mit der Version 4.1.1 dieser widerlichen Ransomware – Gefahr.

Ausbreitung von Cerber 4.1.0

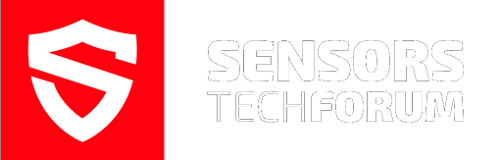

Ähnlich der Version 4.1.0 und jegliche v4 Varianten von Cerber verbreitet sich diese Ransomware schon wieder mittels Dateien, die entweder bösartige .hta(HTML) Dateien sind oder .wsf(JavaScript) Typen von Dateien, die in einem in einer Phishing – Meldung hochgeladen Archiv enthalten sind. Die anderen höchst wahrscheinlichen und meist berichteten Methoden der Cerber – Ausbreitung sind Ausbreitung über falsche URLs, z. B. wie die unten abgebildete PayPal Seite, die zu einem bösartigen Internet – Link leitet mit einer von Herunterladen betriebene Version (drive-by-download) von Cerber:

Ein anderes Szenario, der letzten Iteration von Locky ähnlich, ist wenn der Anwender einen bösartigen Anhang einer Spammeldung öffnet, wie unten abgebildet:

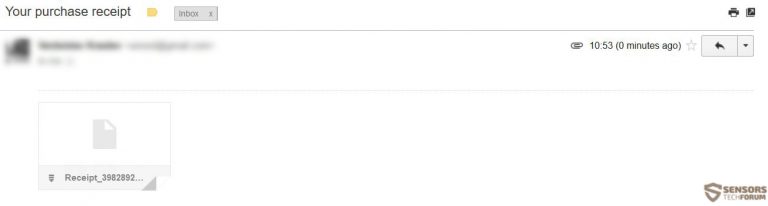

Es wird angenommen, dass diese massive Spammeldungen von den gleichen Distributoren verbreitet werden, die hinter dem Hacking – Team stehen, das die massive bösartige Software Dridex verbreitet hat. Sobald Sie die archivierte Datei geöffnet haben, finden Sie darin eine andere Datei, die genau den gleichen Namen hat wie die bösartige Software und vom Typ .hta oder .wsf sein kann, .js und .html können jedoch auch vorkommen. So kann eine bösartige Datei nach Öffnen des Archivs aussehen:

Sobald der unerfahrene Anwender die bösartige Datei geöffnet hat, kann sie sich umgehend mit vielen entfernten Hosts verbinden, die mit der Ransomware Cerber verbunden sind und die bösartige Payload – Dateien auf dem Rechner des Opfers herunterladen, die aus den folgenden Typen von Dateien bestehen, die von der Traffikanalyse für bösartige Software erkannt werden:

Cerber-decryption-instructions-README.hta (63,083 Bytes)

Cerber-decryption-instructions.bmp (1,920,054 Bytes)

page-from-joellipman.com-with-injected-script.txt (68,401 Bytes)

pseudoDarkleech-RIGv-flash-exploit.swf (51,789 Bytes)

pseudoDarkleech-RIGv-landing-page.txt (5,119 Bytes)

pseudoDarkleech-RIGv-payload-Cerber.exe (347,878 Bytes)

Was als RIG exploit kit aussieht, kann benutzt werden, um erfolgreich mit der Ransomware Cerber zu infizieren. Die Forscher bösartiger Software berichten über den folgenden Prozess der Infizierung:

Quelle: malware-traffic-analysis.net

Stufe 2: Postinfektionstätigkeiten

Nach der Infizierung benutzt die Ransomware Cerber v4.1.1 sehr spezifische Taktik, um den nichts ahnenden Anwender zu befallen. Die Ransomware wandelt auch die Registry Wertkette an der folgenden Stelle ab, genannt MachineGuid, mit zufällig ausgewählten Zeichen unter 4 A-Z, 0-9 Datei – Extensionen, die auf zufälliger Weise ausgewählt werden und für Verschlüsselung von Dateien angewandt werden. Die Registry Kette befindet sich in der folgenden Unterkette:

Danach kann Cerber 4.1.1. zusätzlich Hilfsdateien schaffen, bekannt als Module in den folgenden Windows Stellen:

Das ist jedoch nicht die einzige Stelle, wo sich die Module befinden können. Der Virus kann Module auch in wichtigen Windows Mappen schaffen wie:

- %AppData%

- %Common%

- %Temp%

- %Local%

- %Roaming%

- %System32%

- %Startup%

Die bösartigen lauffähigen Dateien können sehr spezifische Namen enthalten, wie z. B. den Tag, als sie geschaffen wurden, total zufällig sein oder die Namen folgen, die für alle v4 Versionen von Cerber berichtet werden.

Zusätzlich zu den von der Ransomware Cerber 4.1.1 durchgeführten Abwandlungen, wird auch den Bildschirmhintergrund, wo auch die Version angegeben ist (4.1.1):

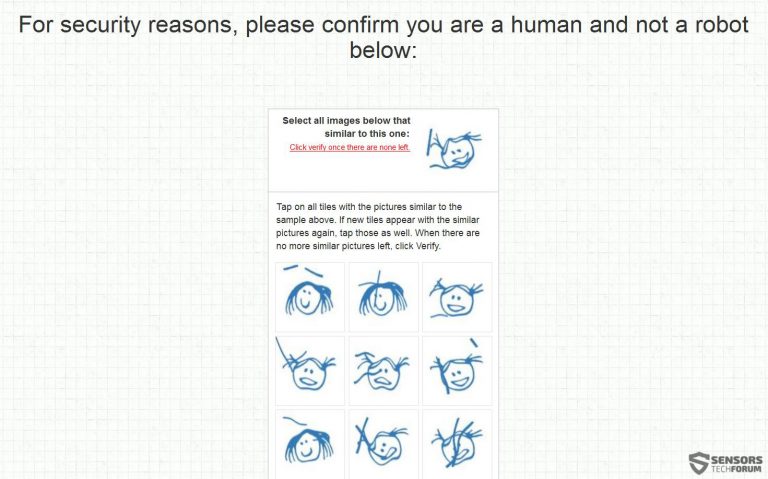

Dieser Hintergrund enthält URLs zu Onion Netzwerk Hosts, die zu den Zahlungsseiten führen. Wir haben ein bestimmtes URL geöffnet, das uns zur Internet – Seite geführt hat, wo Captcha Verifikation vorkommt, was für Cerber neu ist:

Nach Einloggen in die Internet – Seite sehen wir, dass der Virus die Zahlung von 0.1196 BTC (etwa 85 Dollar) anfordert, und der Preis wird fast verdoppelt, falls die Frist von fünf Tagen nicht eingehalten wird:

Die Ransomware Cerber 4.1.1 enthält auch sehr spezifische Anweisungen, die zu anständigen Internet – Seiten über Umwandlung von Geld in BitCoin führen, egal wo Sie auf der Welt sind:

“Wie bekommt man einen «Cerber Decryptor» (Cerber Schlüssel)?

1. Eine Bitcoin Brieftasche einrichten (wir empfehlen Blockchain.info)

2. Die notwendige Menge von Bitcoins kaufen

Vergessen Sie nicht die Transaktionsgebühr des Bitcoin Netzwerks (≈ 0.0005).

Hierunter einige Empfehlungen von uns:

btcdirect.eu – Guter Service europaweit

bittylicious.com – BTC durch Visa / MC oder SEPA (EU) Banküberweisung erwerben

localbitcoins.com – Diese Möglichkeit verbindet Sie mit Leuten weltweit, die Bitcoins direkt verkaufen möchten (WU, Cash, SEPA, Paypal usw.).

cex.io – Bitcoins mittels Visa/ Mastercard oder telegraphische Geldüberweisung kaufen.

coincafe.com – Empfehlenswert dank der schnellen und leichten Bedienung. Zahlungsarten: Western Union, Bank of America, bar über FedEx, Moneygram, und/ oder telegraphische Geldüberweisung

bitstamp.net – Alter und bewährter Bitcoin Händler

coinmama.com – Visa/ Mastercard

btc-e.com – Bitcoins Händler (Visa/ Mastercard usw.)

Keine Bitcoins in Ihrer Gegend? Suchen Sie hier:

buybitcoinworldwide.com Internationaler Katalog von Bitcoins Austauschen

bitcoin-net.com – Ein anderer Katalog von Bitcoins Verkäufern

howtobuybitcoins.info – Internationaler Katalog von Bitcoins Austauschen

bittybot.co/eu – Ein Katalog für die Europäische Union

3. Senden Sie 0.1196 an der folgenden Bitcoin Adresse:

13cM6XQZpL8xnCgqSyGDLcSn17oatA1hqM”

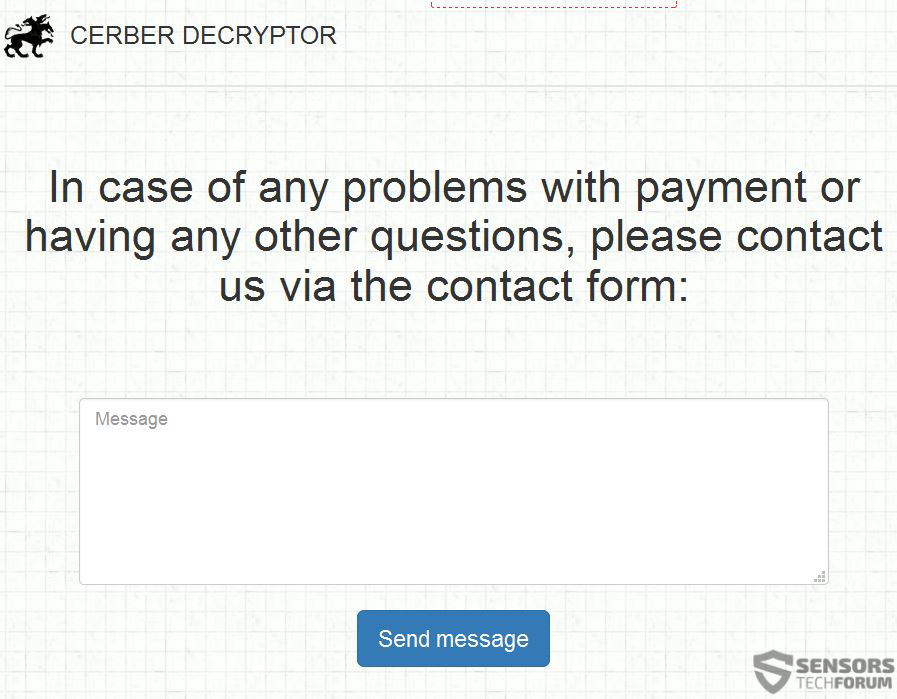

Cerber 4.1.1 hat sogar die Möglichkeit, eine Datei frei zu entschlüsseln. Was auch neu ist bei der Ransomware Cerber ist das vom Virus angebotene direkte Nachrichtensystem, falls Probleme bestehen:

Ähnlich zu anderen v4 Cerber Iterationen ändert auch 4.1.1 die Namen der verschlüsselten Dateien und fügt 4 Zeichen als Datei – Extension hinzu, um sie unerkennbar zu machen.

Cerber 4.1.1 – Abschluss, Dateientschlüsselung und Entfernung

Da dieser Typ von Ransomware Cerber 4.1.1 ein Fortschritt gegenüber den anderen v4 Varianten ist, glauben viele Forscher, dass es sehr bald auch weitere Aktualisierungen folgen werden, dank der in letzter Zeit von den Cybersicherheit – Forschern der Ransomware Cerber enormen gewidmeten Aufmerksamkeit. Nachdem die erste Version von Cerber erfolgreich entschlüsselt wurde, haben die Cyber – Verbrecher nicht nur einen sehr schwer zu entschlüsselnden Virus entwickelt, aber sie haben auch sehr leistungsstarken Ausbreitungsmethoden angewandt. Die Sicherheitsexperten empfehlen wir nachdrücklich, dass jeder Anwender, der von dieser Instanz von Cerber infiziert wurde, ihn unverzüglich von ihrem/ seinem Rechner zu entfernen, Anleitungen dazu folgen hierunter.

Für maximale Effizienz während der Entfernung der Ransomware Cerber 4.1.1 empfehlen wir auch nachdrücklich, dass Sie eher einen automatischen Ansatz anwenden, indem Sie ein ein fortgeschrittenes Softwareprogramm gegen bösartige Software nehmen, das sicherstellen wird, dass alle Registry – Einträge und andere zu Cerber 4.1.1 bösartige Dateien dauerhaft entfernt werden. Auf diese Weise schützen Sie auch ihren Rechner von weiteren Infizierungen durch Cerber 4.1.1 oder andere bösartige Software in der Zukunft.

Sollten Sie nach Entschlüsselungsmethoden für Ihre Dateien suchen, wäre der beste Rat, den wir geben können, abzuwarten, da diese bösartige Software soweit von den Forschern der bösartigen Software noch nicht gebrochen wurde. Es kann sein, dass sie nie gebrochen wird, aber auch dass sie in nächster Zukunft rückentwickelt wird, weil letztendlich jeder Code Fehler enthält. Nachdem die Virus – Dateien gebrochen werden, wären die Forscher der bösartigen Software imstande, Entschlüsseler zu entwickeln und Ihnen zu helfen, Ihre Dateien erfolgreich zu entschlüsseln.

Deswegen haben wir Ihnen die Methoden zur Verfügung gestellt, die Ihnen helfen, Ihre Dateien wiederherzustellen, welche in Schritt “2. Von Cerber 4.1.1 verschlüsselte Dateien wiederherstellen” kommen. Dazu gehören auch Internet – Links zu zwei der wichtigsten Entwicklern von Entzifferern – Kaspersky und Emsisoft, die wir empfehlen, regelmäßig zu überprüfen. Wir werden auch unseren Blog regelmäßig mit Artikeln über Entschlüsselungsanleitungen aktualisieren, sobald für diese Iteration von Cerber solche entwickelt werden, also würden wir empfehlen, dass Sie auch unsere Seite folgen.

Cerber 4.1.1 von Ihrem Rechner manuell löschen

Achtung! Wesentliche Information über die Bedrohung Cerber 4.1.1: Die manuelle Beseitigung von Cerber 4.1.1 erfordert Eingriff in die Systemdateien und Register. So kann Ihr Computer beschädigt werden. Falls Ihre Computerkenntnisse nicht auf professioneller Ebene sind, haben Sie keine Angst. Sie können selbst die Beseitigung nur im Rahmen von 5 Minuten durchführen, mit Hilfe von einem malware removal tool.

Automatisches Entfernen von Cerber 4.1.1 durch eine erweiterte Anti-Malware-Programm herunterzuladen.

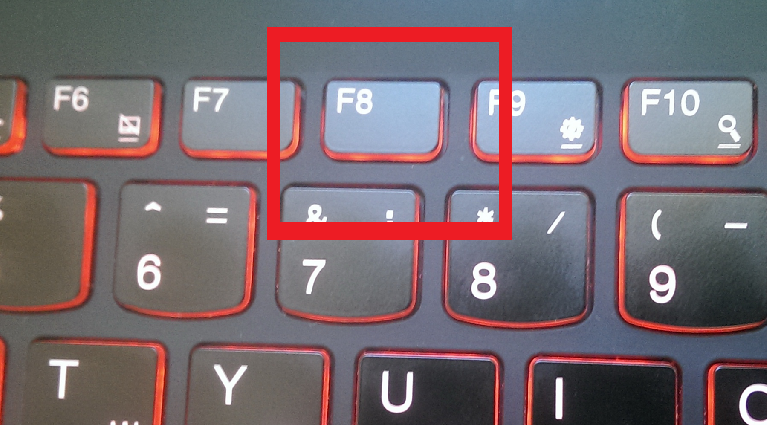

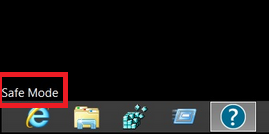

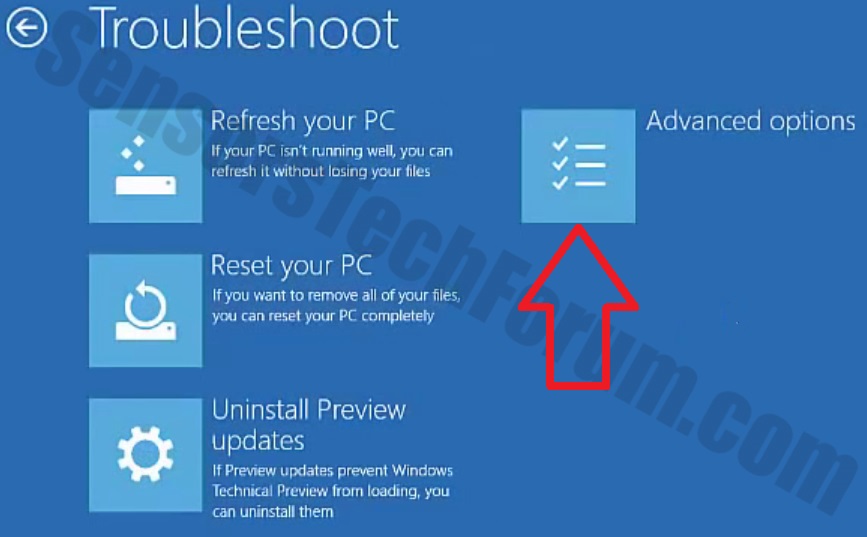

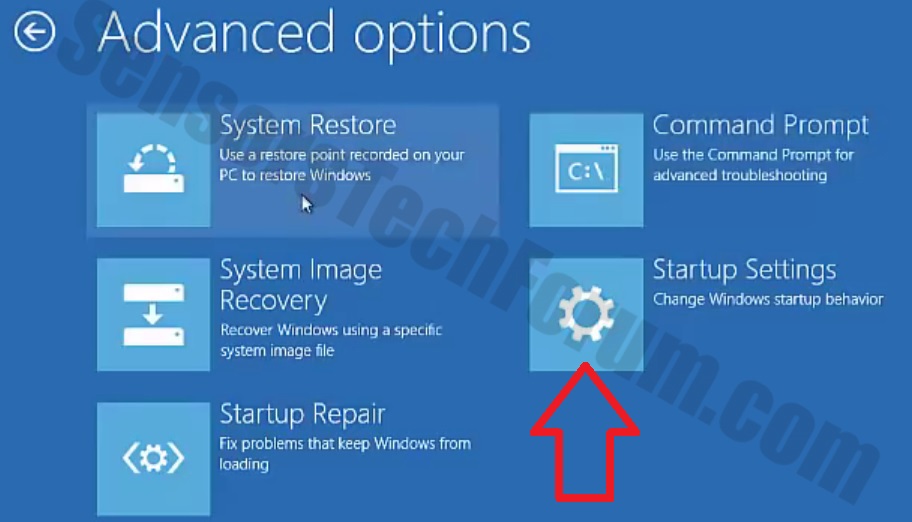

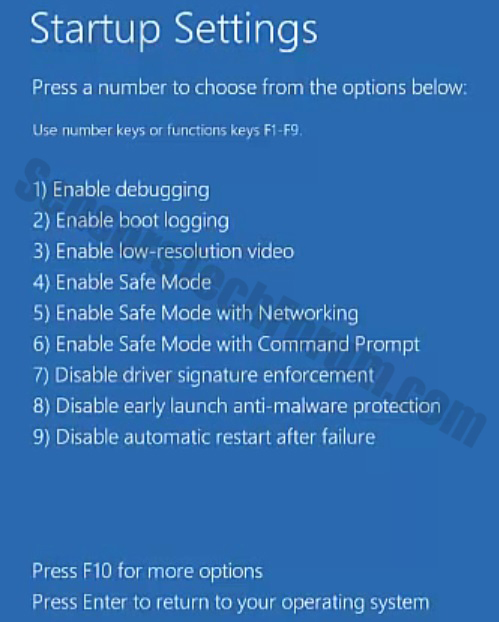

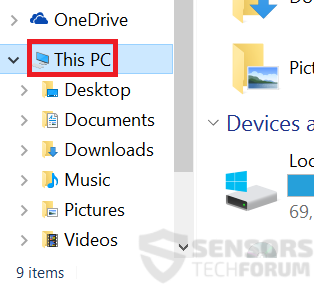

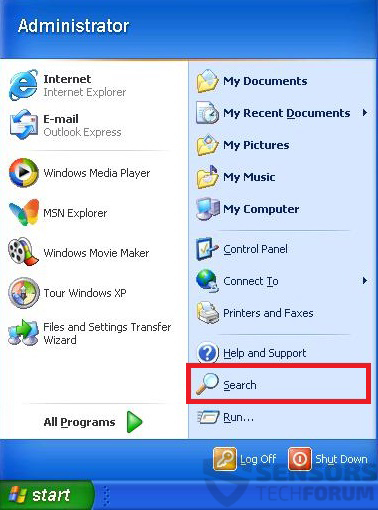

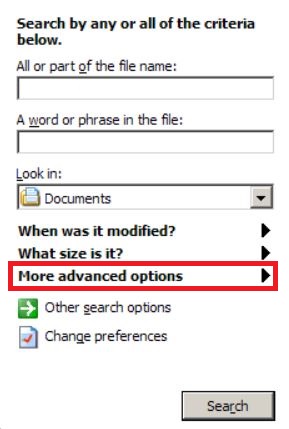

1.Für Windows 7, XP und Vista.

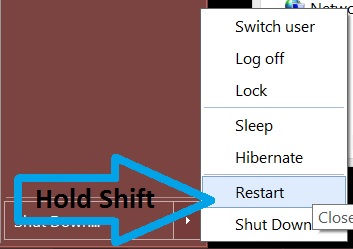

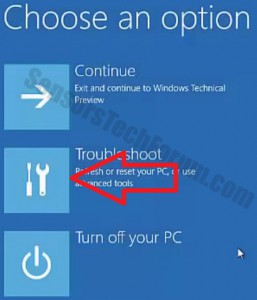

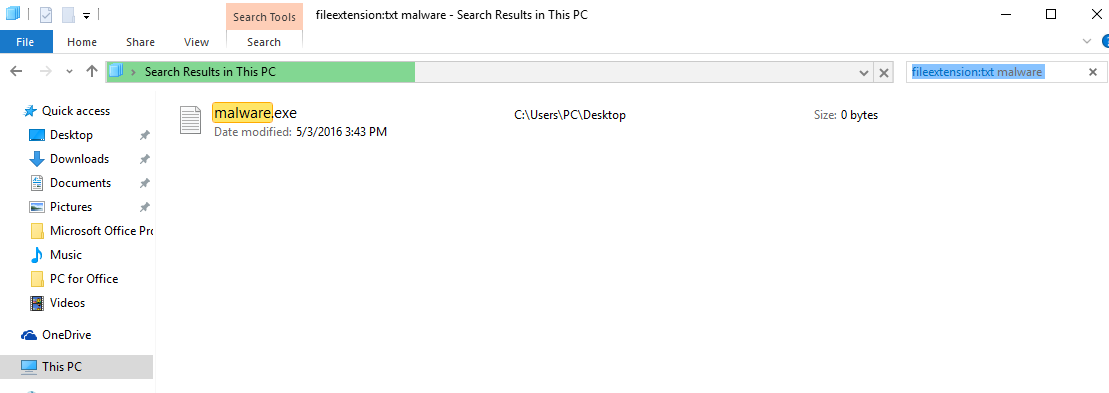

1.Für Windows 7, XP und Vista. 2. Für Windows 8, 8.1 und 10.

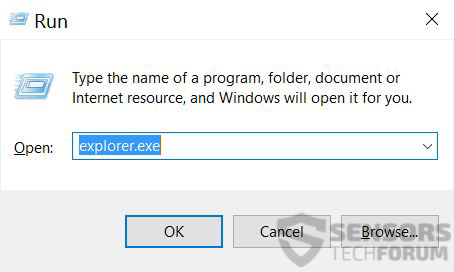

2. Für Windows 8, 8.1 und 10. Fix registry entries created by Cerber 4.1.1 on your PC.

Fix registry entries created by Cerber 4.1.1 on your PC.

1. Installieren Sie SpyHunter zu scannen und entfernen Cerber 4.1.1.

1. Installieren Sie SpyHunter zu scannen und entfernen Cerber 4.1.1.

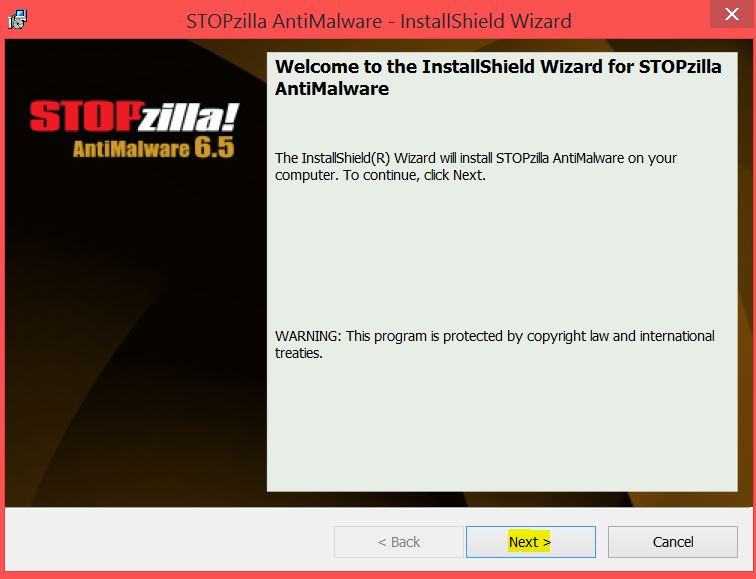

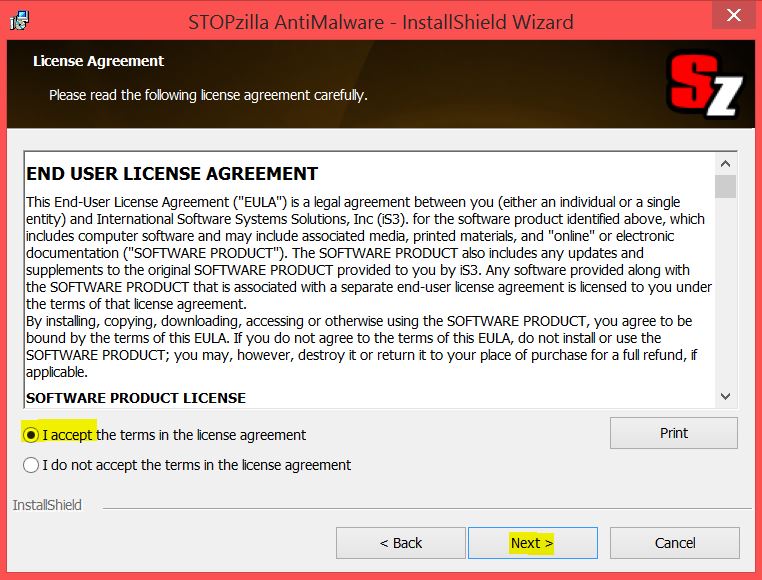

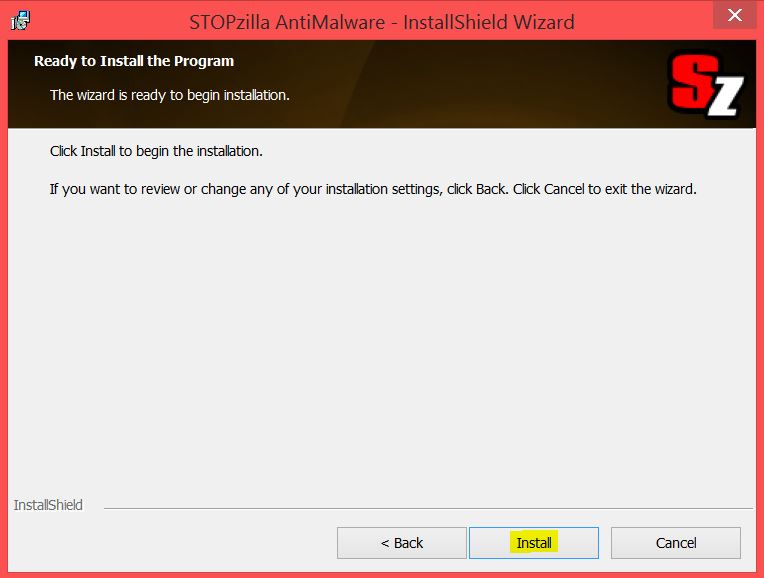

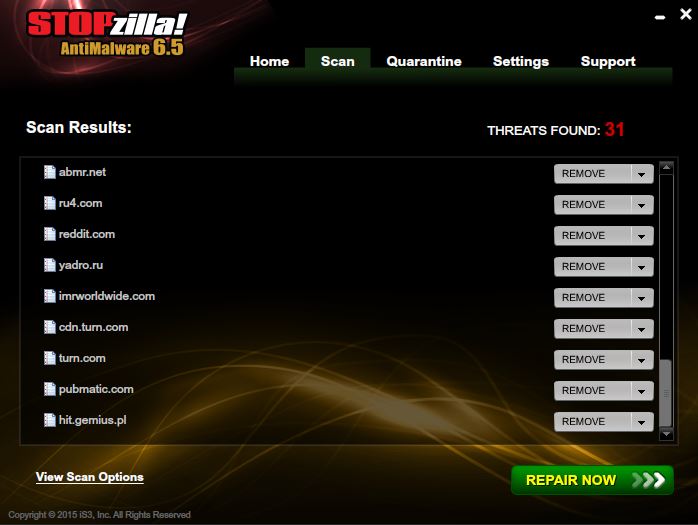

STOPZilla Anti Malware

STOPZilla Anti Malware