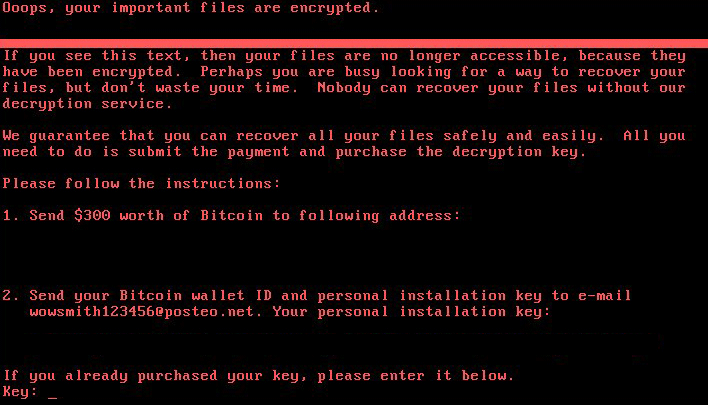

Dieser Artikel zielt darauf ab, mehr Information über den letzten Ausbruch der Ausbreitung der Ransomware Petya zu liefern. Um die Sektoren der Festplatte zu verschlüsseln, greift diese Schadsoftware, meistens bekannt als die Ransomware Petya, die Master Boot Records des infizierten Rechners an. Die letzte Iteration von Petya erscheint wie der berüchtigte Virus WannaCry, in dem er eine sehr ähnliche Meldung ausgibt, die mit dem Gleichen Ausdruck “Oops, Your Important Files Are Encrypted” (Hoppla, Ihre wichtigsten Dateien wurden verschlüsselt).

Die Gefahr in Kürzedel Virus

| Name | Petya.A WannaCry |

| Typ | Ransomware, Verschlüsselungsvirus |

| Kurzdarstellung | Die Ransomware Petya.A verschlüsselt die MBRs und fordert dann Zahlung von Lösegeld in der Höhe von $300 an, um die Dateien wiederherzustellen. |

| Symptome | Die Ransomware erzeugt einen Lockscreen namens “Oops your important files are encrypted” (Hoppla, Ihre wichtigsten Dateien wurden verschlüsselt). |

| Ausbreitungsmethode | Spam – Meldungen, Email Anhänge, ausführbare Dateien |

| Erkennungswerkzeug |

Überprüfen Sie, ob Ihr System von Petya.A WannaCry betroffen ist. Herunterladen

Mittel zur Entfernung bösartiger Software

|

Anwendererfahrung | Treten Sie unser Diskussionsforum für diskutieren Petya.A WannaCry. |

| Datenwiederherstellung | Windows Data Recovery by Stellar Phoenix Achtung! Diese Software wird Ihre Festplattensektoren einscannen, um die verlorenen Dateien wiederherzustellen, und es ist möglich, dass sie nicht 100% der verschlüsselten Dateien wiederherstellt, sondern nur manche davon, je nach der Situation und ob Sie inzwischen Ihre Festplatte umformattiert haben. |

Wie infiziert die Ransomware Petya

Ganz ähnlich der Ransomware WannaCry sind diejenigen, die diese neue Variante von Petya ausbreiten. Der Schwerpunkt auf Wurminfizierung mittels eines Exploit Kits ist nichts Neues – der Auslauf von ETERNALBLUE von Shadow Brokers am Anfang von 2017. Dieses Exploit ist gehalten, innerhalb der Wurminfizierung eingegliedert zu sein und bei gezielten Angriffen auf Organisationen angewandt zu werden.

Die Ransomware Petya – Technische Analyse

Die Ransomware Petya.A begrenzt sich nicht auf nur einer Version. Die ersten Angriffe der Ransomware Petya wurden bereits Anfang 2016 festgestellt. Der Virus gibt einen Totenkopf und roten Bildschirm aus. Nach einiger Zeit erschien eine neue Variante, die als die Ransomware Mischa bekannt wurde, die eine neue abgeänderte Variante von Petya bekannt wurde. Später wurden beide Varianten in einer Ransomware zusammengefasst, die die MBRs verschlüsselt, und falls das nicht gelingen sollte, verschlüsselt der Virus die Dateien auf dem gefährdeten Rechnersystem.

Vor einigen Monaten haben Schadsoftware – Forscher eine wieder abgeänderte Variante der Ransomware Petya entdeckt. Sie wurde geschaffen, um Organisationen anzugreifen und sie wendet einen stärkeren Algorithmus an als der bisher von Petya angewandte 16-byte key – Algorithmus. Die letzte Variante der Ransomware Petya (Petya.A) kann wohl die schon vorher festgestellte Ransomware PetrWrap, die auf Organisationen abzielt. Das bedeutet, sie kann nach der Infizierung auf dem Rechner folgende Handlungen ausführen:

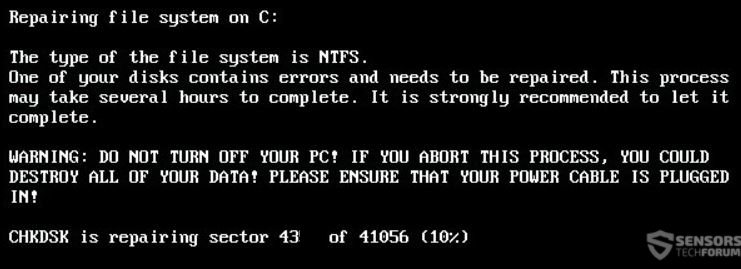

1) Gleich nach der Infizierung ladet die Ransomware Petya.A eine bösartige Datei namens petwrap.exe herunter, die eine BSOD Infizierung verursacht (der Blaue Bildschirm des Todes). Danach gibt der Virus umgehend folgende Meldung aus, die angibt, die Festplatte überprüft zu haben (DSKCHK):

2) Danach beginnt Petya, Kernel und Master Boot Record auf dem infizierten Rechner zu verschlüsseln. Es wurde auch festgestellt, dass er die Dateizuordnungstabelle (MFT) auf NTFS Datenträgern angreift.

3) Nach der Infizierung kann es einen eingegliederten öffentliche Schlüsselnamens master_pub enthält.

4) Nach der Vollziehung jeder Infizierung kann der Virus eindeutige Schlüssel für jede einzelne Datei auf dem infizierten Gerät erzeugen, um sie zu trennen. Es wird berichtet, dass die Namen dieser Schüssel ec_session_priv und ec_session_pub sind.

5) Der Virus wendet SHA516 in ECDH Modus, der zur Verschlüsselung vom Master Boot Record (MBR) beiträgt.

6) Er verschlüsselt auch die Entschlüsseler, indem er eine andere Funktion namens ecdh_shared_digest anwendet.

7) Der Virus kann auch eine eindeutige Kennung erzeugen, um die einzelne Infizierung zu trennen.

8) Am Ende erscheint der lockscreenPetya.A sets on boot mit der folgenden Meldung.

Den Virus Petya.A WannaCry entfernen

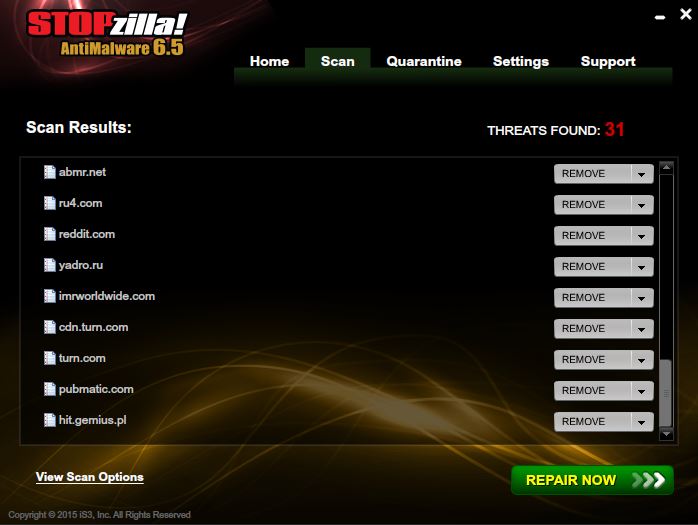

Um Petya.A WannaCry zu entfernen, ist es empfehlenswert, die nachstehenden Anweisungen über die Entfernung zu folgen. Sie sind für maximale Effizienz entworfen. Falls Sie nicht genug Erfahrung in manueller Entfernung von Schadsoftware haben, empfehlen wir, dass Siehochentwickelte anti-Schadsoftware in Anspruch nehmen, um die Entfernung automatisch vorzunehmen.

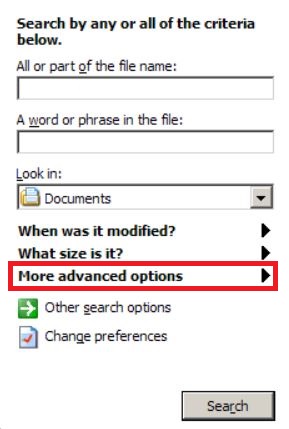

Manuell Entfernen von Petya.A WannaCry von Ihrem Rechner

Achtung! Wesentliche Information über die Bedrohung Petya.A WannaCry: Die manuelle Beseitigung von Petya.A WannaCry erfordert Eingriff in die Systemdateien und Register. So kann Ihr Computer beschädigt werden. Falls Ihre Computerkenntnisse nicht auf professioneller Ebene sind, haben Sie keine Angst. Sie können selbst die Beseitigung nur im Rahmen von 5 Minuten durchführen, mit Hilfe von einem malware removal tool.

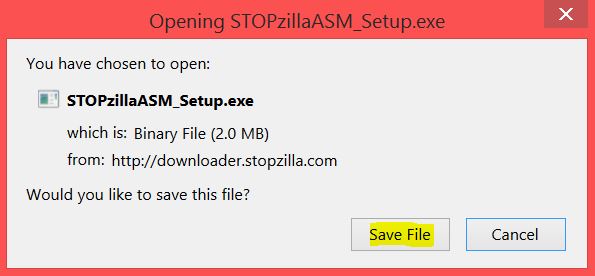

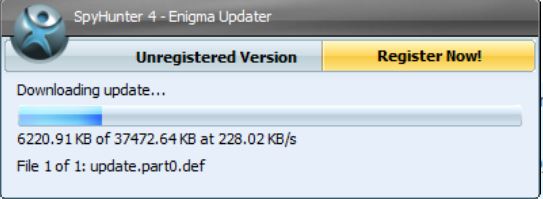

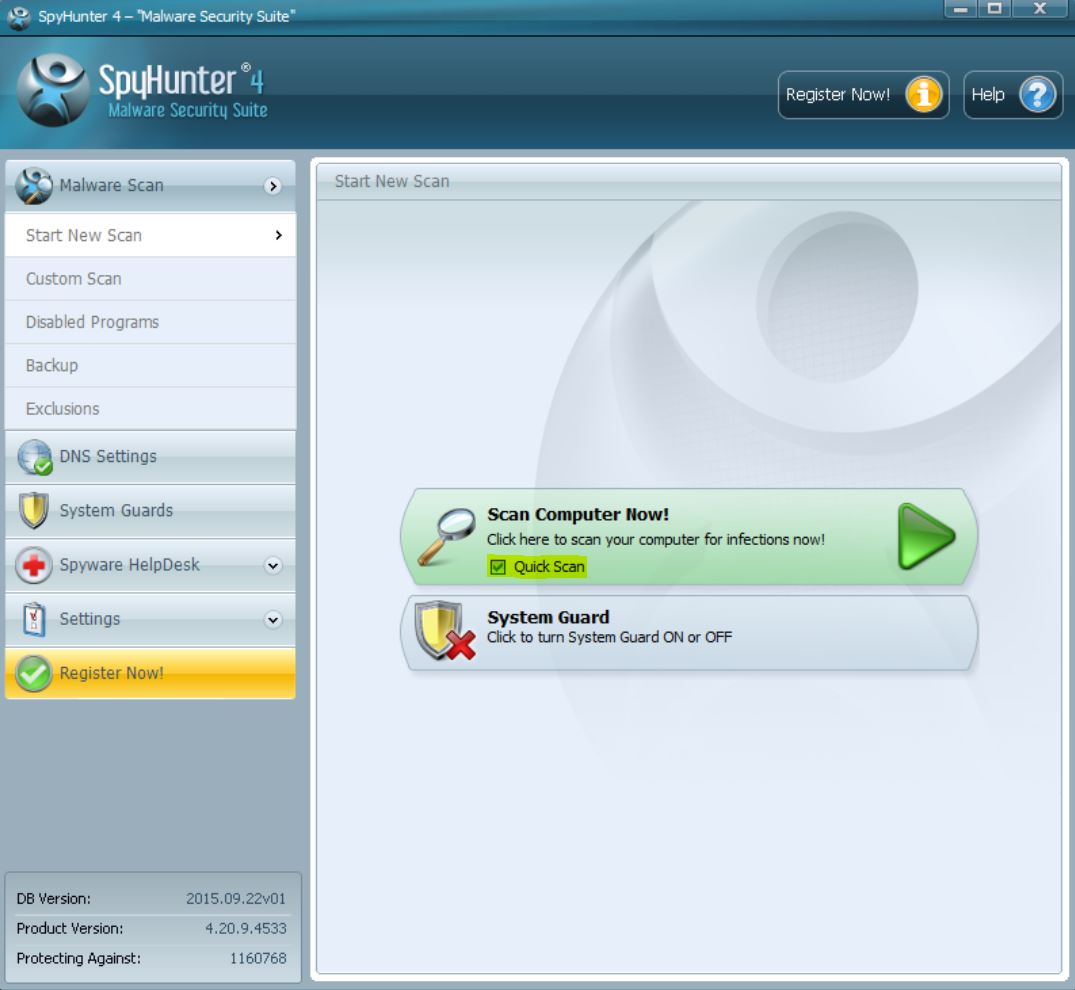

Automatisches Entfernen von Petya.A WannaCry durch eine erweiterte Anti-Malware-Programm herunterzuladen.

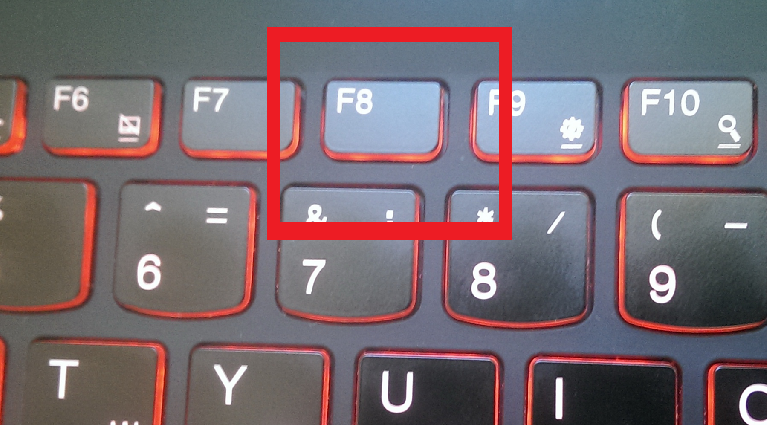

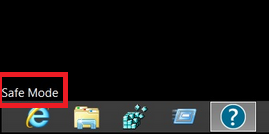

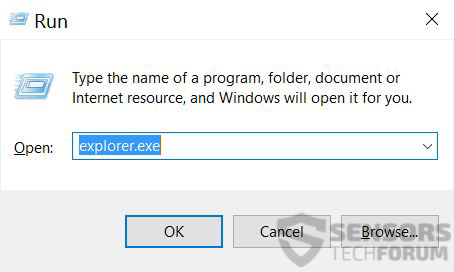

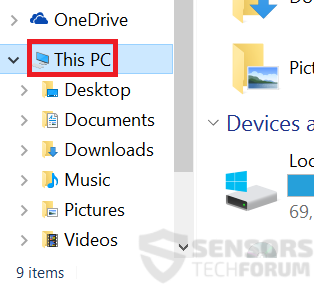

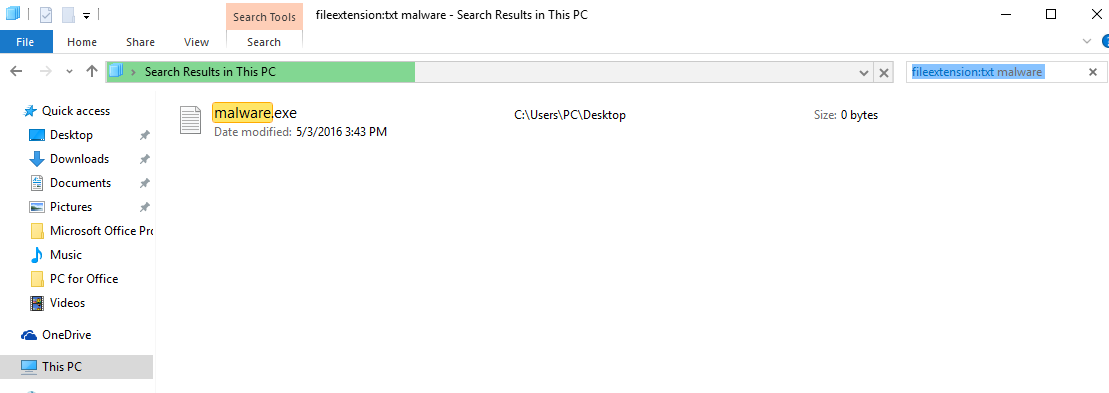

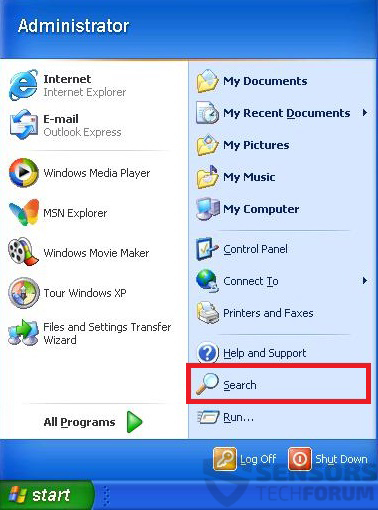

1.Für Windows 7, XP und Vista.

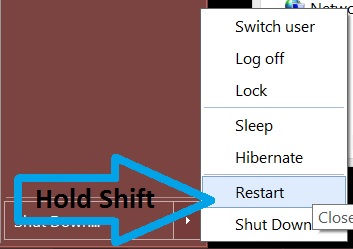

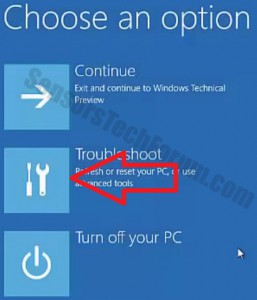

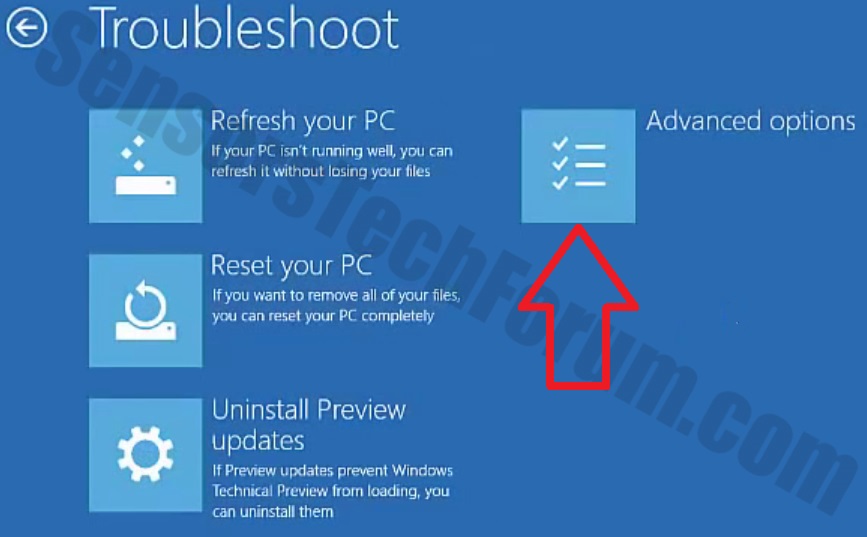

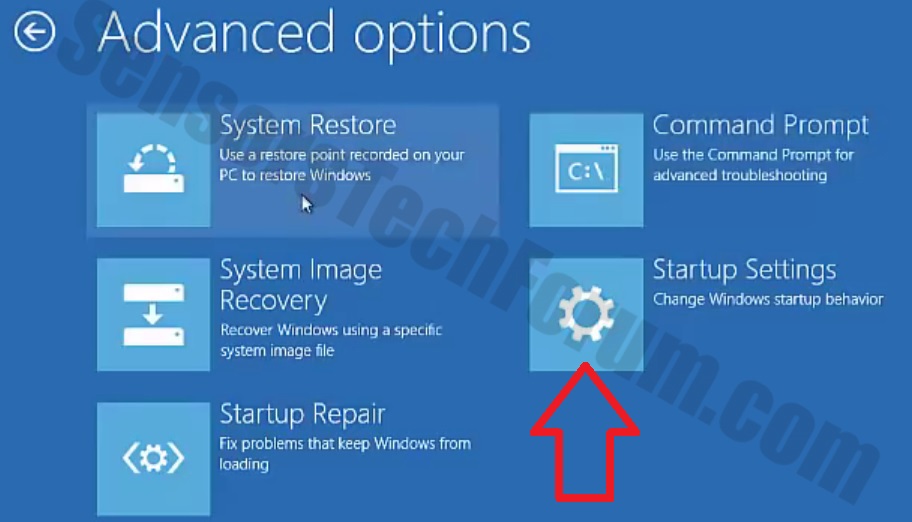

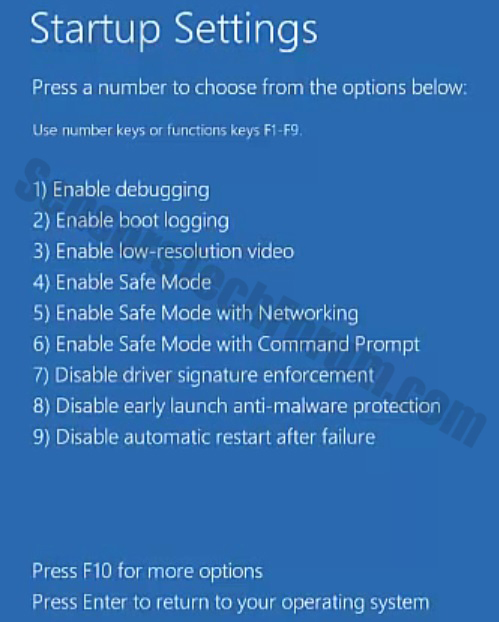

1.Für Windows 7, XP und Vista. 2. Für Windows 8, 8.1 und 10.

2. Für Windows 8, 8.1 und 10. Fix registry entries created by Petya.A WannaCry on your PC.

Fix registry entries created by Petya.A WannaCry on your PC.

1. Installieren Sie SpyHunter zu scannen und entfernen Petya.A WannaCry.

1. Installieren Sie SpyHunter zu scannen und entfernen Petya.A WannaCry.

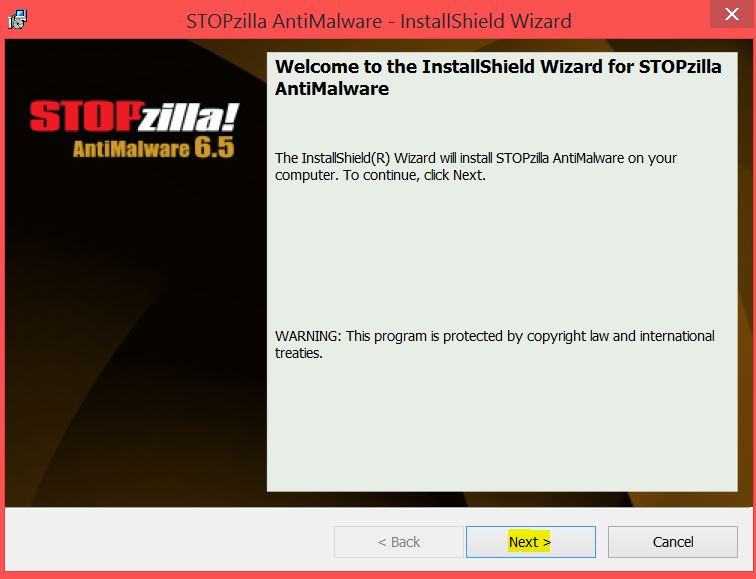

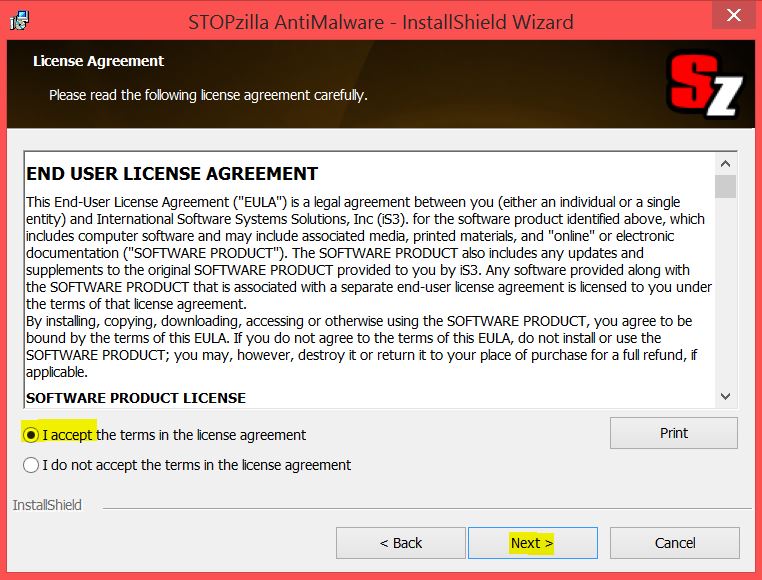

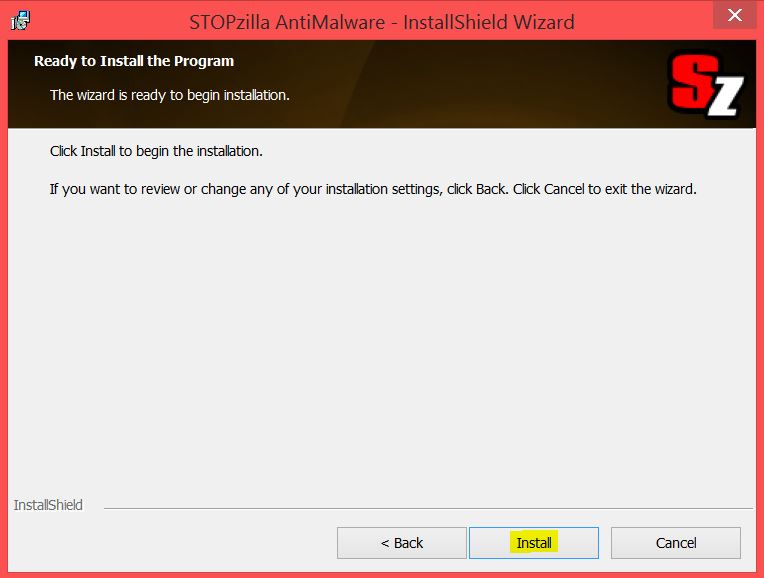

STOPZilla Anti Malware

STOPZilla Anti Malware