Eine neue verbesserte Version der Ransomware CryptoWall hat in letzter Zeit begonnen, Computer weltweit anzugreifen. Die neue CryptoWall 3.0 verwendet einen lokalisierten Erpresserbrief und überträgt Datenverkehr auf eine Webseite, wo das Opfer den Schlüssel zur Entschlüsselung bezahlen kann, der für die Entschlüsselung der Dateien notwendig ist, über die anonymen Netze Tor und I2P.

CryptoWall ist eine Bedrohung vom Typ der Dateien verschlüsselnden Gefahren, die, einmal auf der angegriffenen Maschine aktiviert, einige ihrer Dateien verschlüsselt und eine Summe von 500 US-Dollar fordert, um den Schlüssel zur Entschlüsselung zur Verfügung zu stellen. Normalerweise ist das Lösegeld in virtueller Währung (Bitcoins) im Rahmen der ersten 168 Stunden zu bezahlen.

Zusammengefasste Information über die Bedrohung

| Name |

CryptoWall 3.0 |

| Typ | Ransomware, Cryptovirus |

| Kurze Beschreibung | Benutzerdateien sind verschlüsselt und unbrauchbar. |

| Symptome | Dem Opfer wird ein Erpresserbrief gezeigt. |

| Verbreitungswege | Über böswillige Anhänge |

| Erkennungswerkzeug |

Überprüfen Sie, ob Ihr System von Cerber angegriffen worden ist. Download

Werkzeug zum Entfernen von Schadsoftware

|

| Nutzererfahrung | Beteiligen Sie sich an unserem Forum, um über die CryptoWall 3.0 Ransomware zu diskutieren.. |

Die neuen Besonderheiten von CryptoWall 3.0

Neue Tor-to-Web-Gateways werden von der neuen Version von CryptoWall verwendet: torman2.com, torforall.com, torroadsters.com und torwoman.com. Ein davon verweist das Opfer auf dieselbe Webseite, die die Anweisungen zur Bezahlung des Lösegeldes enthält, aber die ID-Codes für die Verfolgung der Zahlungen sind einzigartig.

Der Zeitraum für die Bezahlung dauert von 5 Tagen bis einer Woche, danach wird die Summe auf 1000 US-Dollar erhöht.

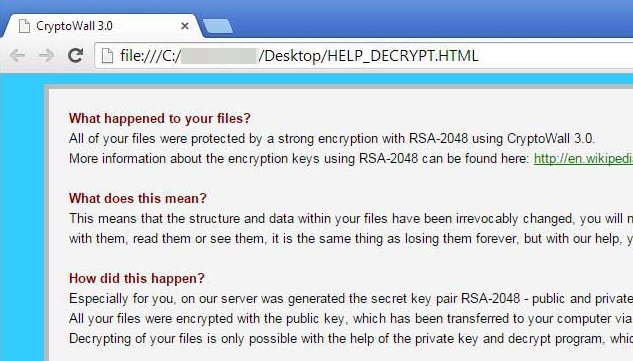

Die Betrüger haben zusätzliche Dateien erstellt, die Informationen über die Bezahlung und die Wiederherstellung der verschlüsselten Daten enthalten:

- HELP_DECRYPT.HTML: benutzt Ihren Web-Browser, um Informationen über die Bedrohung, die Verschlüsselung und die Zahlungsarten zu zeigen

- HELP_DECRYPT.PNG: enthält Details über CryptoWall 3.0

- HELP_DECRYPT.TXT: dieselbe wie die vorige Datei, aber in Klartext

- HELP_DECRYPT.URL: u: benutzt Ihren aktuellen Web-Browser, um die Entschlüsselungsdienste von CryptoWall 3.0 zu zeigen, während Windows geladen wird CryptoWall 3.0 zu zeigen, während Windows geladen wird

Der Erpresserbrief von CryptoWall 3.0 enthält:

Was ist mit Ihren Dateien passiert?

Alle Dateien von Ihnen sind mit der starken Verschlüsselung von RSA-2048, die von CryptoWall verwendet wird, geschützt.

Mehr Information über die Schlüssel zur Verschlüsselung, die RSA-2048 verwenden, finden Sie hier: http://en.wikipedia.org/wiki/RSA_(cryptosystem)

Was bedeutet das?

Das heißt, dass die Struktur und die Daten in Ihren Dateien unwiderruflich geändert worden sind, Sie können also damit nicht mehr arbeiten, sie nicht lesen oder sehen; Es ist als ob Sie sie für immer verloren haben, aber mit unserer Hilfe werden Sie sie wiederherstellen können.

Wie ist das passiert?

Speziell für Sie wurde auf unserem Server ein geheimes Schlüsselpaar RSA-2048 – ein öffentlicher und ein privater Schlüssel, generiert.

Alle Dateien von Ihnen wurden mit dem öffentlichen Schlüssel verschlüsselt, der zu Ihrem Computer über Internet übertragen wurde.

Die Entschlüsselung Ihrer Dateien ist nur mit Hilfe des privaten Schlüssels und des Entschlüsselungsprogramms, das sich auf unserem Server befindet, möglich.

Was können Sie tun?

Falls Sie keine Maßnahmen im Rahmen der angegebenen Zeit ergreifen, werden die Bedingungen für das Erhalten des privaten Schlüssels verändert werden.

Falls Sie Ihre Daten wirklich schätzen, empfehlen wir Ihnen, keine wertvolle Zeit in der Suche nach weiteren Lösungen des Problems zu verlieren, weil es solche nicht gibt.

Nachdem der Prozess der Verschlüsselung der Dateien abgeschlossen ist, sind die Original-Dateien gelöscht. Im Falle, dass Sie keine Sicherungskopie Ihrer Dateien haben, können Sie eine zuverlässige Software benutzen, mit der Sie sie oder einen Teil davon über die Sicherungskopien von Windows wiederherstellen. Unten im Artikel finden Sie detaillierte Anweisungen, die Ihnen dabei helfen werden.

Verbindung zu den I2P-Dateien

Die neue Version von CryptoWall wurde von Sicherheitsexperten in Microsoft, sowie von dem französischen Forscher Kafeine, erkannt, der berichtet hat, dass die Kommunikation mit einem C&C-Server (Command-and-Control) mit einem RC4-Algorithmus verschlüsselt worden ist und sie ein I2P-Protokoll verwendet.

Seitdem Kafeine versucht, die Stichprobe der neuen Bedrohung zu testen, erhält er eine Fehlermeldung jedes Mal, wenn er einen Versuch macht, sich zu den Proxy-Servern zu verbinden. Die Meldung, die der Forscher erhielt, behauptet, dass die I2P-Webseite aus unterschiedlichen Gründen nicht verfügbar ist – Unmöglichkeit, sich zu den Systemen zu verbinden, oder wegen eines überfüllten Netzes. Die Hacker scheinen bereit in solchen Fällen zu sein, das sie detaillierte Anweisungen gegeben haben, wie wir Zugang zu den Entschlüsselungsdiensten des Netzes Tor erlangen können.

Neue Verbreitungswege von Cryptowall 3.0 (den 4. September 2015)

Wie dringt Cryptowall 3.0 ins System ein?

Die Ransomware Cryptowall war da lang genug, um den Forschern die Möglichkeit zu geben, detaillierte Information über seine Methoden zu sammeln. Die Ransomware verbreitet sich vor allem über E-Mails mit .ZIP-Anhängen, die ausführbare Dateien enthalten, maskiert als PDF-Dateien. Diese Dateien können als allerlei Form von Geschäfts-Kommunikation vorgestellt werden:

- Rechnungen

- Bestellungen

- Abrechnungen

- Klagen

Nachdem die böswillige PDF-Datei gestartet worden ist, wird CryptoWall im System installiert. Die böswilligen Dateien werden in einem der beiden Ordner %AppData% oder %Temp% lokalisiert. Danach wird die Bedrohung beginnen, die System-Laufwerke zu scannen, um nach Dateien zum Verschlüsseln zu suchen. Alle Laufwerksbuchstaben, sowie die Wechsellaufwerke, Netzanteile, inklusive der DropBox-Zuordnungen, werden gescannt werden. Jeder Laufwerksbuchstabe des angegriffenen Systems wird auf Dateien mit Daten geprüft werden.

Liste der Speicherorte, wo sich CryptoWall 3.0 befinden kann:

- %Temp%

- C:\[random]\[random].exe

- %AppData%

- %ProgramData%

- %LocalAppData%

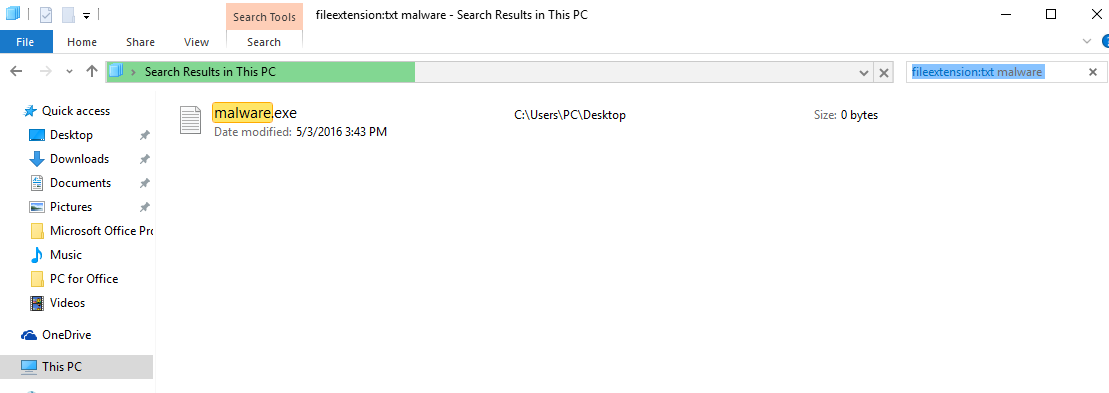

Kann ich die Dateien finden, die von CryptoWall 3.0 verschlüsselt worden sind?

Dateien, die von CryptoWall 3.0 verschlüsselt worden sind, werden zusammen mit ihren Pfaden in der Windows-Registrierungsdatenbank gespeichert. Der Ablageort des Unterschlüssels wird im folgenden Format sein:

→HKCU\Software\[unique computer ID]\[random ID]

Ein reelles Beispiel sieht so aus:

→HKCU\Software\03DA0C0D2383CCC2BC8232DD0AAAD117\01133428ABDEEEFF

Der Prozess wird für jede verschlüsselte Datei unter dem erwähnten Schlüssel wiederholt.

ListCwall kann auch verwendet werden. Das ist ein Tool, das von Bleeping Computer entwickelt worden ist, um automatisch die verschlüsselten Dateien zu erkennen und zu exportieren. Das Tool kann auch Sicherungskopien der verschlüsselten Dateien auf einem anderen Speicherort erstellen, im Falle, dass der Benutzer entscheidet, sie zu archivieren und den Computer neu zu formatieren.

Liste der Dateinamenerweiterungen, nach denen CryptoWall 3.0 zum Verschlüsseln sucht:

→ .3dm, .3ds, .3fr, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .3g2, .3gp, .3pr, .7z, .ab4, .accdb, .sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt, .accde, .accdr, .accdt, .ach, .acr, .act, .adb

Die ransomware verbreitet und verbreitet bis heute noch. Sei vorsichtig mit dem, was du online machst.

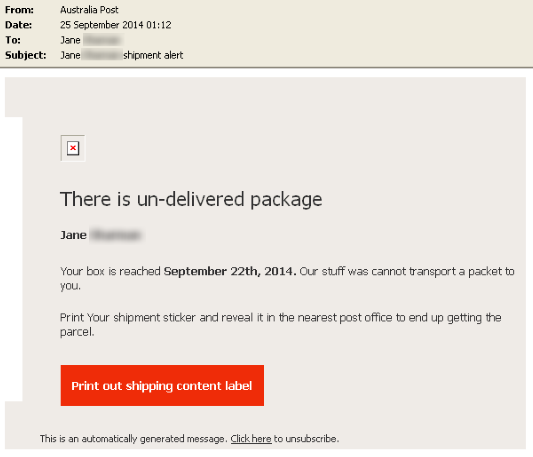

Das Verhalten des Benutzers und der Ransomware. Phishing-Betrüge

Alles, was wir bis jetzt als Verbreitungswege beschrieben haben, kann nur eins bedeuten – Cyber-Kriminelle verlassen sich auf den Umgang des Benutzers mit dem böswilligen Spam. Die Methode ist als Phishing bekannt – eine Form von Social Engineering, für die oft gehalten wird, dass sie Schadsoftwares verbreitet und Benutzer-Dokumente und –Daten sammelt. Das ist eine beispielhafte E-Mail-Nachricht, die den Benutzern zeigt, wie der Betrug aussehen kann:

Image Source: Symantec

Cryptowall-Warnungshinweise

Um den böswilligen Angriffe zu vermeiden, vermeiden Sie das Herunterladen von verschlüsselten Dateien wie.zip, .jar, .tar, .7z, .msi, und ausführbaren Dateien/Textdateien wie .com, .exe, .scr, .bat, .js, .jse, .vb, .vbe, .wsf, .wsh, .cmd. Beachten Sie die Tatsache, dass die reellen Unternehmen es vermeiden würden, Ihnen Dateien von diesem Typ im Internet zu schicken, außer wenn Sie eine vorherige Vereinbarung darüber mit der konkreten Firma haben.

Außerdem können Sie Online-Dienste für Bewertung von Webseiten wie Norton Safe Web benutzen, um festzustellen, ob eine Webseite sicher ist. Was die Dateien verschlüsselnden Bedrohungen betrifft, ist die beste Warnungshinweis sehr simpel – sichern Sie Ihre Dateien. Berücksichtigen Sie das immer, besonders wenn Ihre Daten wertvoll sind und Sie viele Geschäftsdokumente auf Ihrem Computer haben.

CryptoWall 3.0 Entfernen und Verschlüsselte Dateien Wiederherstelle

Befolgen Sie die gegebenen Anweisungen, um alle Spuren von dieser Ransomware zu entfernen. Beachten Sie dabei, dass die beste und die sicherste Methode, das zu tun, die Verwendung eines mächtigen Anti-Schadsoftware-Programms ist.

CryptoWall 3.0 manuell von Ihrem Computer entfernen

Achtung! Wichtige Information über die Bedrohung CryptoWall 3.0:Eingriff in die Systemdateien und Register. So kann Ihr Computer beschädigt werden. Falls Ihre Computerkenntnisse nicht auf professioneller Ebene sind, haben Sie keine Angst. Sie können selbst die Beseitigung nur im Rahmen von 5 Minuten durchführen, mit Hilfe von einem Tool zum Entfernen von Schadsoftware.

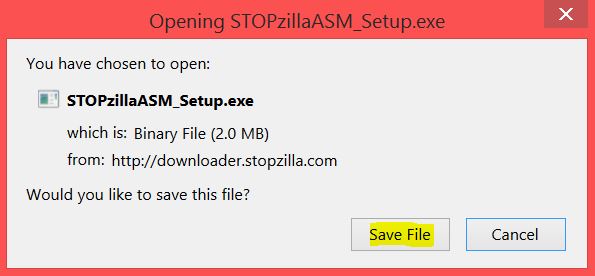

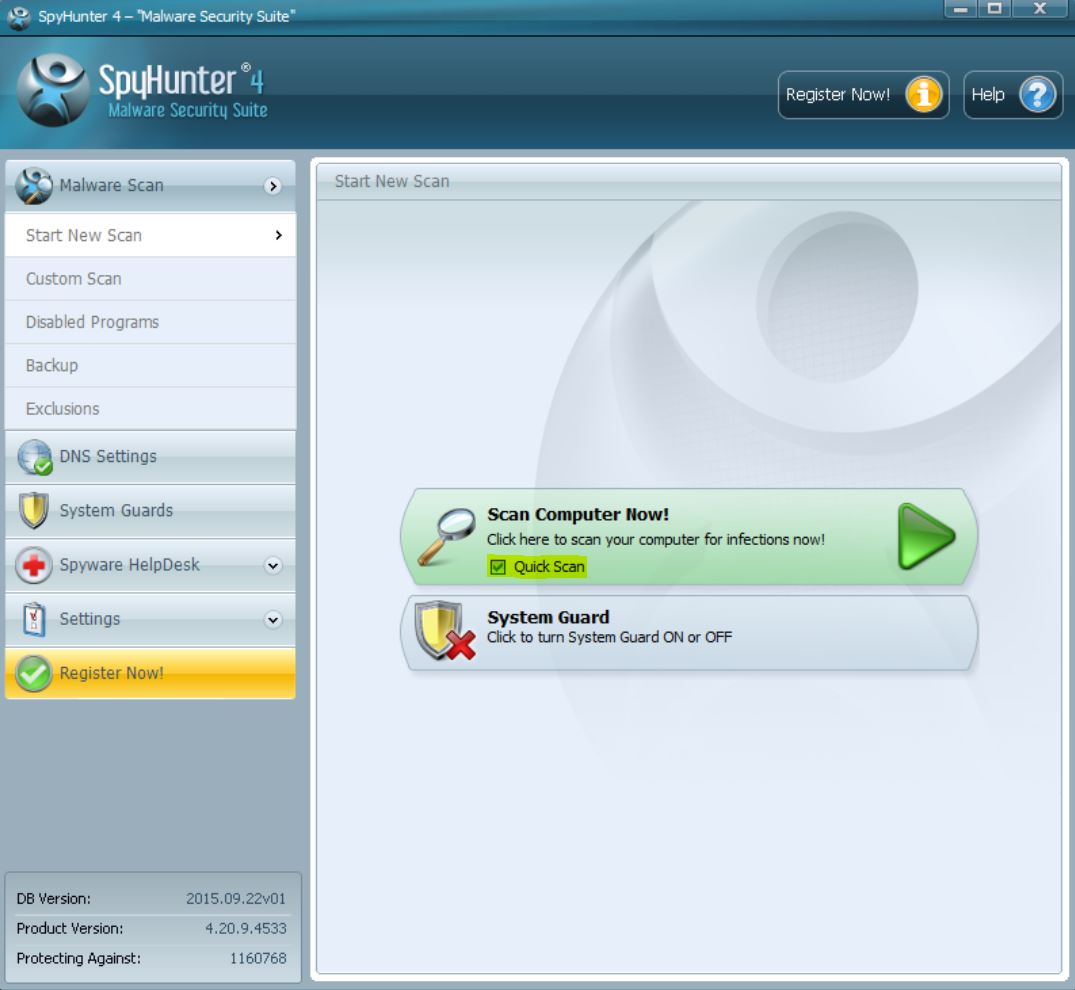

Automatisches Entfernen von CryptoWall 3.0 durch eine erweiterte Anti-Malware-Programm herunterzuladen.

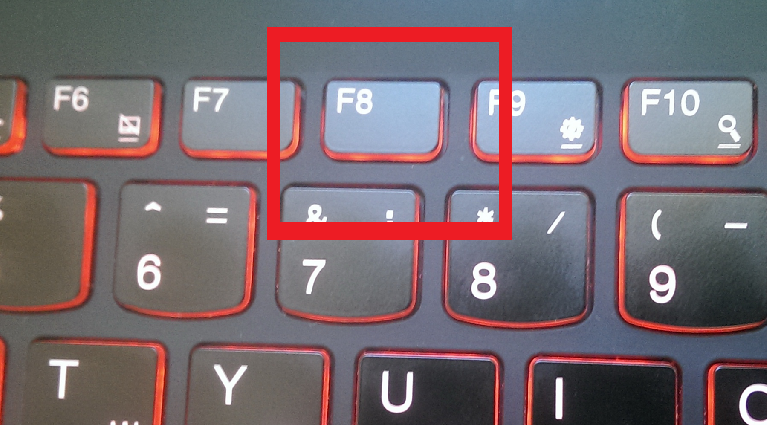

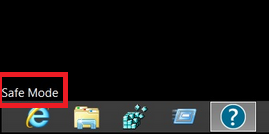

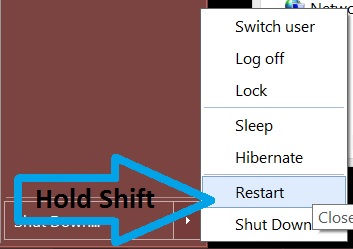

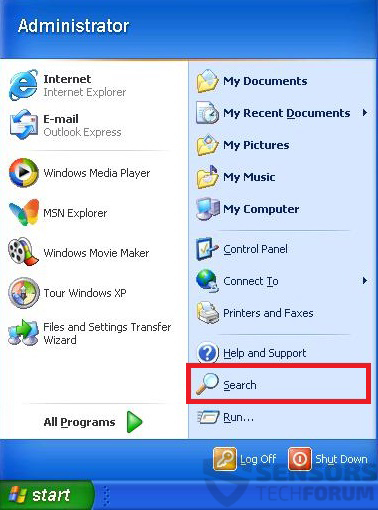

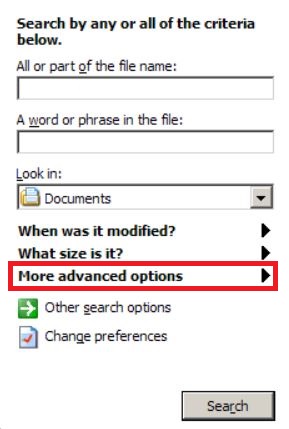

1.Für Windows 7, XP und Vista.

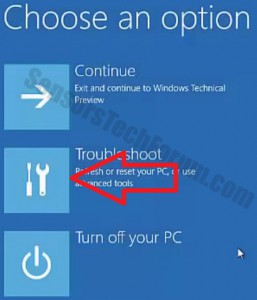

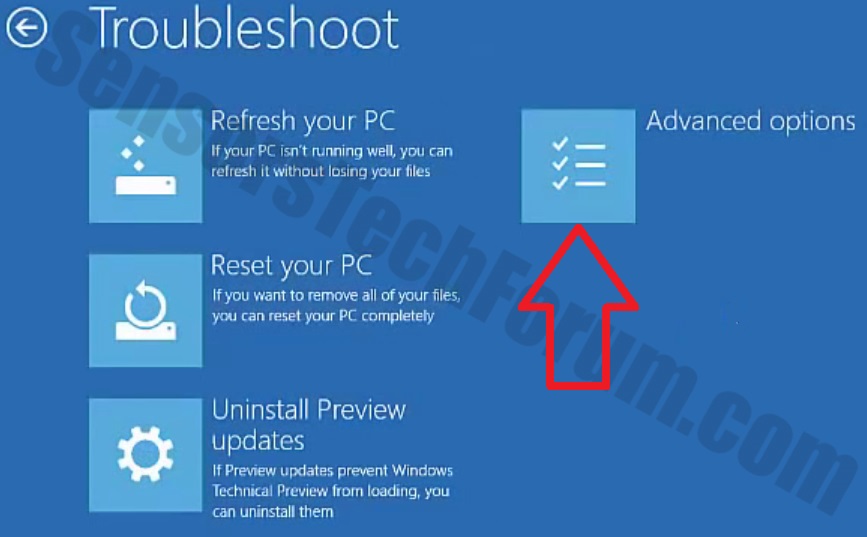

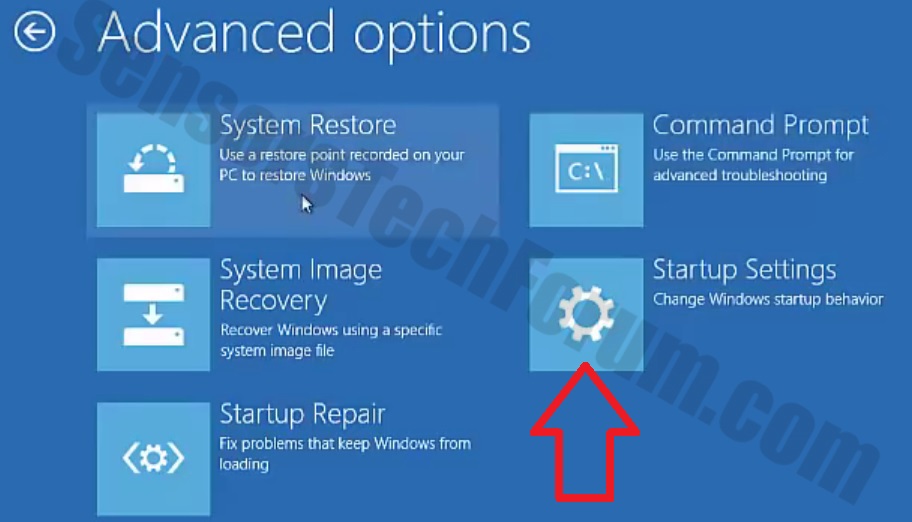

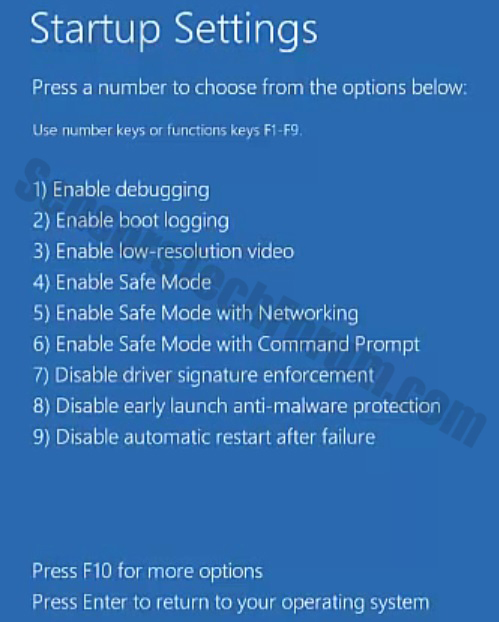

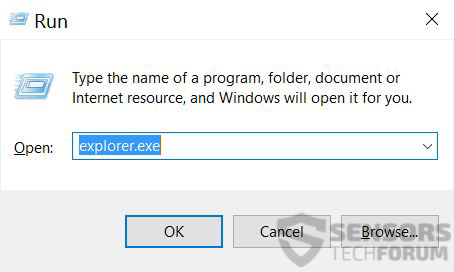

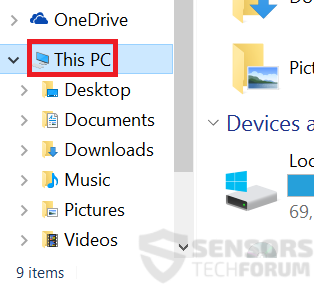

1.Für Windows 7, XP und Vista. 2. Für Windows 8, 8.1 und 10.

2. Für Windows 8, 8.1 und 10. Fix registry entries created by CryptoWall 3.0 on your PC.

Fix registry entries created by CryptoWall 3.0 on your PC.

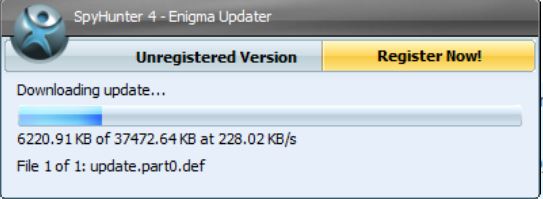

1. Installieren Sie SpyHunter zu scannen und entfernen CryptoWall 3.0.

1. Installieren Sie SpyHunter zu scannen und entfernen CryptoWall 3.0.

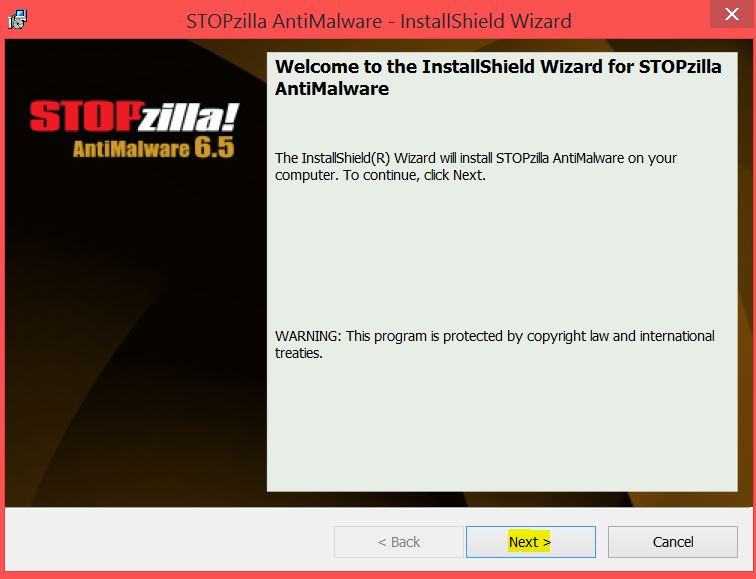

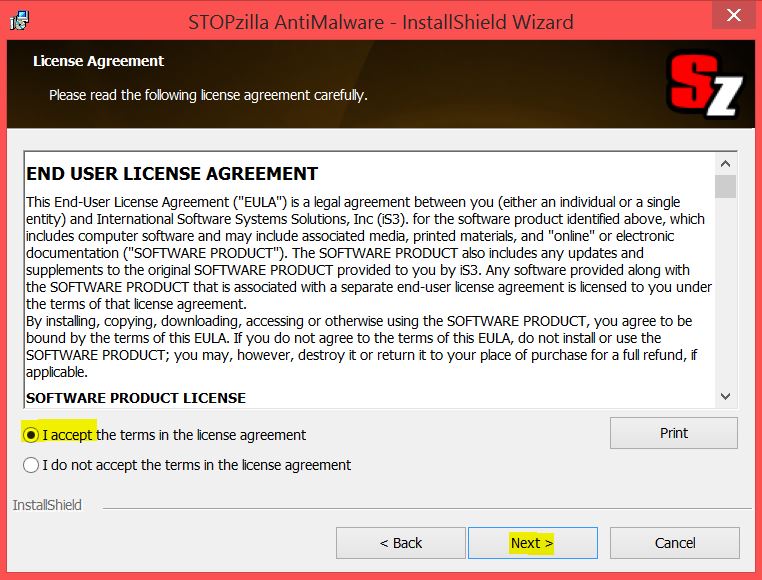

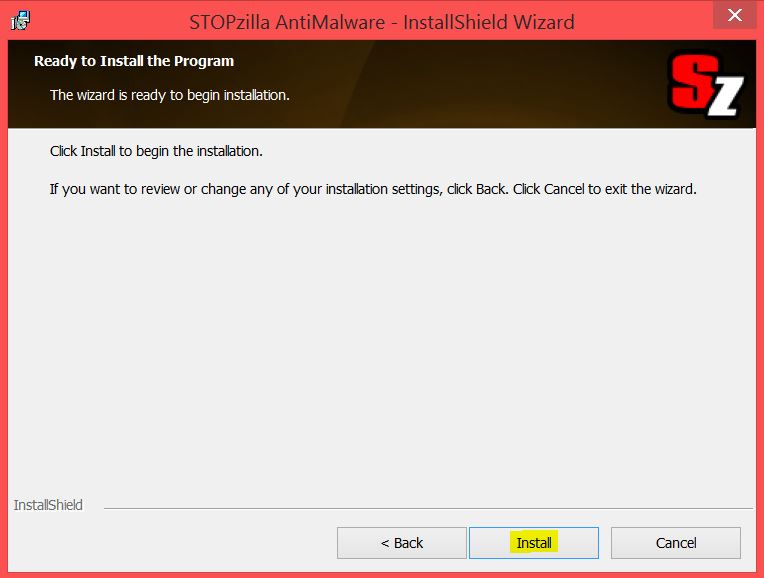

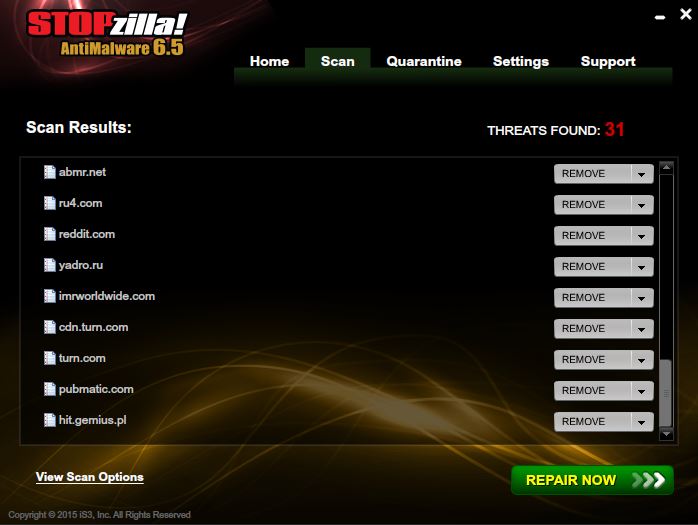

STOPZilla Anti Malware

STOPZilla Anti Malware