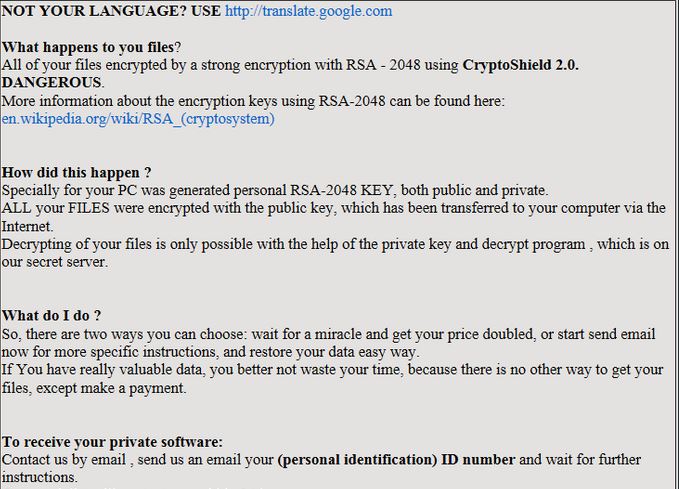

# RESTORING Dateien #.html ist die Lösegeld – Meldung, die von diesem Ransomware – Virus hinterlassen wird, nachdem er Ihren Rechner infiziert, Ihre Dateien verschlüsselt und sie als Geisel hält. Der Virus CryptoShield 2.0, der Ransomware CryptoWall ähnelt und dieselbe Lösegeld – Meldung benutzt, ist ein sehr interessanter Typ von Ransomware und es ist möglich, dass er den RSA-2048 Verschlüsselungsalgorithmus benutzt, um Bits aus den verschlüsselten Dateien mit Symbolen aus der Chiffre zu ersetzen. Danach sendet der Virus Information an die Befehl- und Steuerungsserver der Kyberverbrecher und es sieht o aus, als wenn sie die einzigen sind, die in der Lage sind, Ihre Dateien zu entschlüsseln. Da dieser Virus neu ist, empfehlen wir, dass Sie die verschlüsselten Dateien speichern und versuchen, sie durch Anwendung einiger alternativer Methoden wiederherzustellen, wie die in diesem Artikel dargestellten. Zuerst aber empfehlen wir, dass Sie weiterlesen, um mehr über ihn zu erfahren und wie Sie CryptoShield 2.0 von Ihrem Rechner entfernen.

Die Gefahr in Kürzedel Virus

| Name | CryptoShield 2.0 |

| Typ | Ransomware, Verschlüsselungsvirus |

| Kurzdarstellung | CryptoShield 2.0 kann die Dateien auf dem befallenen Rechner verschlüsseln, indem er einen hochentwickelten Verschlüsselungsalgorithmus anwendet und dann das Opfer auffordert, deftigen Lösegeldbetrag zu zahlen, um die Dateien zurückzubekommen. |

| Symptome | Der Virus kann Dateien mittels Anwendung von RSA-2048 verschlüsseln, wobei er einen eindeutigen Entschlüsseler generiert, der dann per POST traffic übermittelt wird. Der Virus gibt Lösegeld – Meldung namens # RESTORING Dateien #.html aus, gleich wie Lösegeld – Meldung von CryptoWall. |

| Ausbreitungsmethode | Mittels eines Exploit kits, Dll Datei Angriff, bösartiger JavaSkripts oder drive-by Herunterladen der Schadsoftware selbst in verwirrender Weise. |

| Erkennungswerkzeug |

Überprüfen Sie, ob Ihr System von CryptoShield 2.0 betroffen ist. Herunterladen

Mittel zur Entfernung bösartiger Software

|

Anwendererfahrung | Treten Sie unser Diskussionsforum für diskutieren CryptoShield 2.0. |

| Datenwiederherstellung | Windows Data Recovery by Stellar Phoenix Achtung! Diese Software wird Ihre Festplattensektoren einscannen, um die verlorenen Dateien wiederherzustellen, und es ist möglich, dass sie nicht 100% der verschlüsselten Dateien wiederherstellt, sondern nur manche davon, je nach der Situation und ob Sie inzwischen Ihre Festplatte umformattiert haben. |

CryptoShield 2.0 – Wie erfolgt die Infizierung

CryptoShield wird nach einer sehr interessanter Methode verbreitet – mittels des sehr bekannten RIG Exploit kits. Es ist momentan nicht klar, welche Version des Exploit kits benutzt wird, um Infizierung mit dem CryptoShield 2.0 zu verursachen, es kann aber auch die letzte RIG-V Iteration sein.

Dieses Exploit kit kann auch bösartige Dateien enthalten, die sehr verwirrend sind und Ihren Rechner auf mehrere Wege erreichen können:

→.js, .wsf, .vbs, .hta, .htm, .html, .exe, .cmd, .bat, .swf, .svg, .doc, .docx, .xls

CryptoShield 2.0 – Was passiert nach der Infizierung?

Sobald der bösartige Anhang geöffnet wird, erstellt der Virus mehrere bösartige Dateien. Danach kann die CryptoShield 2.0 Ransomware beginnen, Ihre Dateien zu verschlüsseln. Für den Verschlüsselungsprozess kann der Virus auf dem Rechner des Opfers alle wichtigen Dateien aufsuchen, wie Videoaufnahmen, Dokumente, Bilder, Datenbasen und andere:

→“PNG .PSD .PSPIMAGE .TGA .THM .TIF .TIFF .YUV .AI .EPS .PS .SVG .INDD .PCT .PDF .XLR .XLS .XLSX .ACCDB .DB .DBF .MDB .PDB .SQL .APK .APP .BAT .CGI .COM .EXE .GADGET .JAR .PIF .WSF .DEM .GAM .NES .ROM .SAV CAD Files .DWG .DXF GIS Files .GPX .KML .KMZ .ASP .ASPX .CER .CFM .CSR .CSS .HTM .HTML .JS .JSP .PHP .RSS .XHTML. DOC .DOCX .LOG .MSG .ODT .PAGES .RTF .TEX .TXT .WPD .WPS .CSV .DAT .GED .KEY .KEYCHAIN .PPS .PPT .PPTX ..INI .PRF Encoded Files .HQX .MIM .UUE .7Z .CBR .DEB .GZ .PKG .RAR .RPM .SITX .TAR.GZ .ZIP .ZIPX .BIN .CUE .DMG .ISO .MDF .TOAST .VCD SDF .TAR .TAX2014 .TAX2015 .VCF .XML Audio Files .AIF .IFF .M3U .M4A .MID .MP3 .MPA .WAV .WMA Video Files .3G2 .3GP .ASF .AVI .FLV .M4V .MOV .MP4 .MPG .RM .SRT .SWF .VOB .WMV 3D .3DM .3DS .MAX .OBJ R.BMP .DDS .GIF .JPG ..CRX .PLUGIN .FNT .FON .OTF .TTF .CAB .CPL .CUR .DESKTHEMEPACK .DLL .DMP .DRV .ICNS .ICO .LNK .SYS .CFG” Source:fileinfo.com

Die Ransomware CryptoShield 2.0 Entfernen

Um CryptoShield 2.0 zu entfernen, ist es empfehlenswert, die nachstehenden Anweisungen über die Entfernung zu folgen. Sie sind für maximale Effizienz entworfen. Falls Sie nicht genug Erfahrung in manueller Entfernung von Schadsoftware haben, empfehlen wir, dass Siehochentwickelte anti-Schadsoftware in Anspruch nehmen, um die Entfernung automatisch vorzunehmen.

Manuell Entfernen von CryptoShield 2.0 von Ihrem Rechner

Achtung! Wesentliche Information über die Bedrohung CryptoShield 2.0: Die manuelle Beseitigung von CryptoShield 2.0 erfordert Eingriff in die Systemdateien und Register. So kann Ihr Computer beschädigt werden. Falls Ihre Computerkenntnisse nicht auf professioneller Ebene sind, haben Sie keine Angst. Sie können selbst die Beseitigung nur im Rahmen von 5 Minuten durchführen, mit Hilfe von einem malware removal tool.

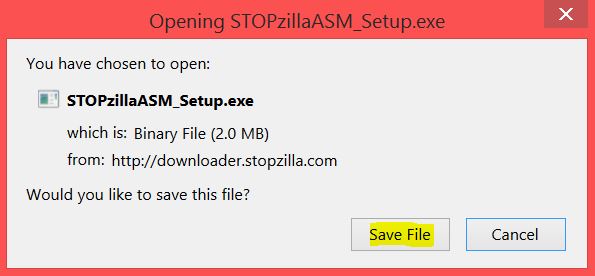

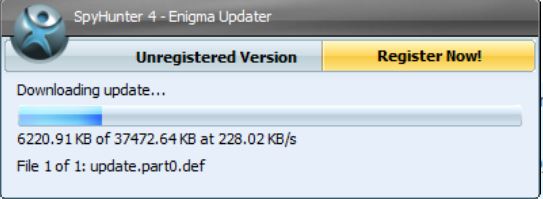

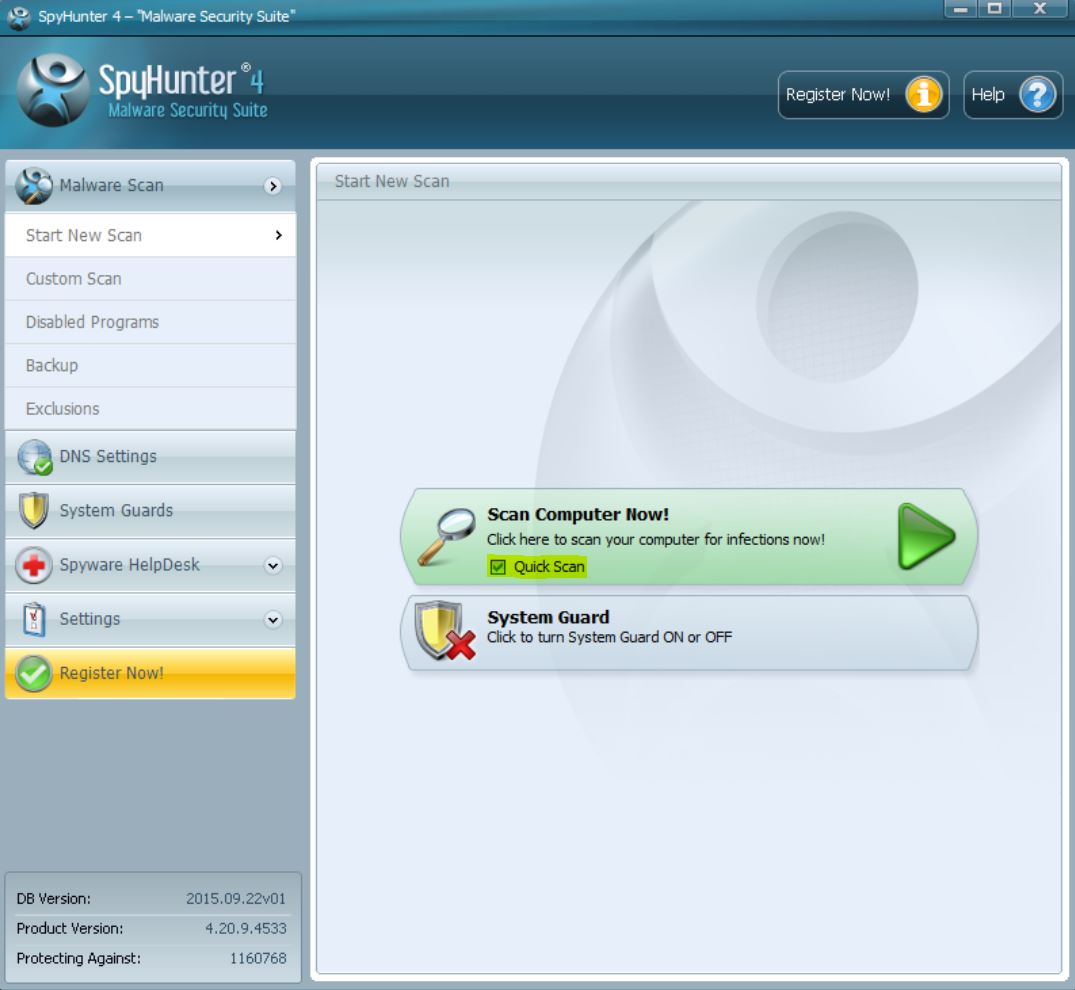

Automatisches Entfernen von CryptoShield 2.0 durch eine erweiterte Anti-Malware-Programm herunterzuladen.

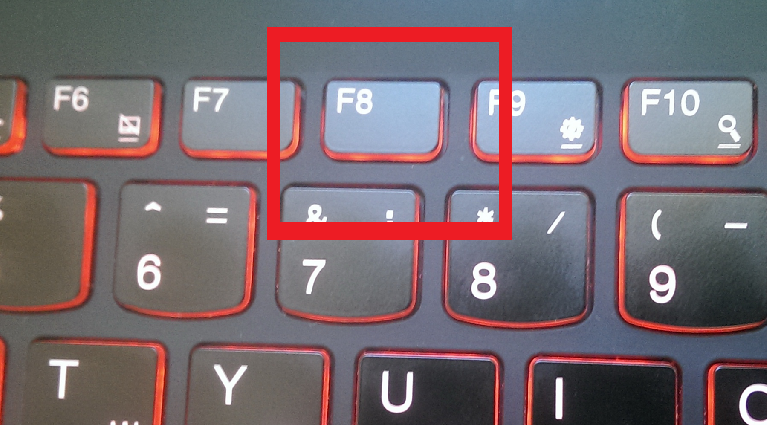

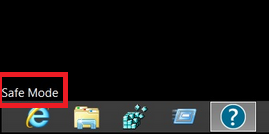

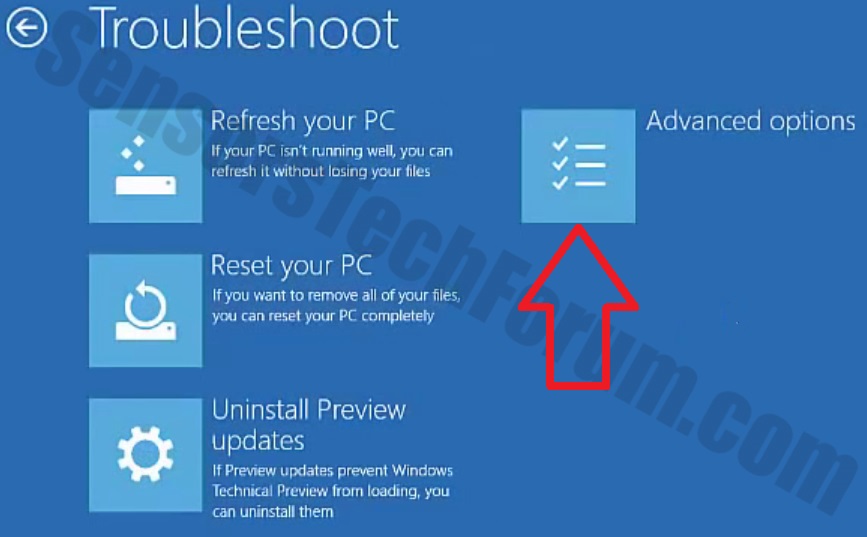

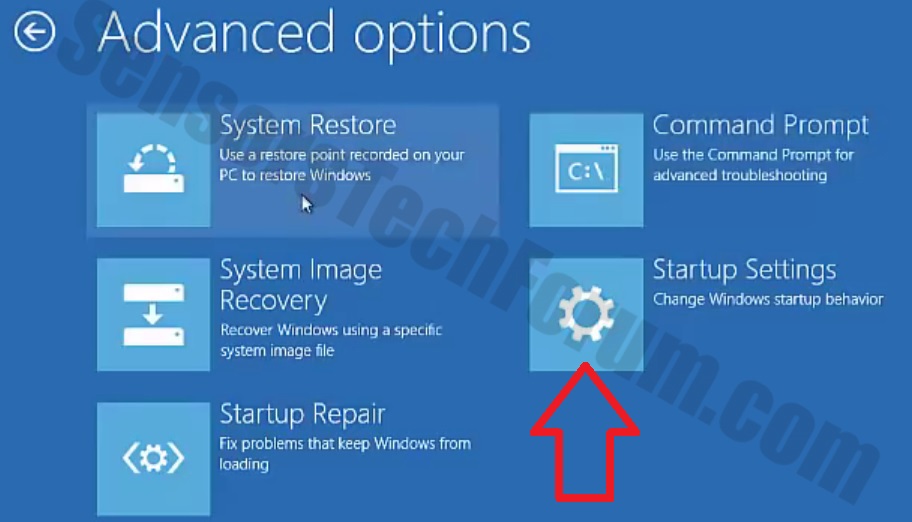

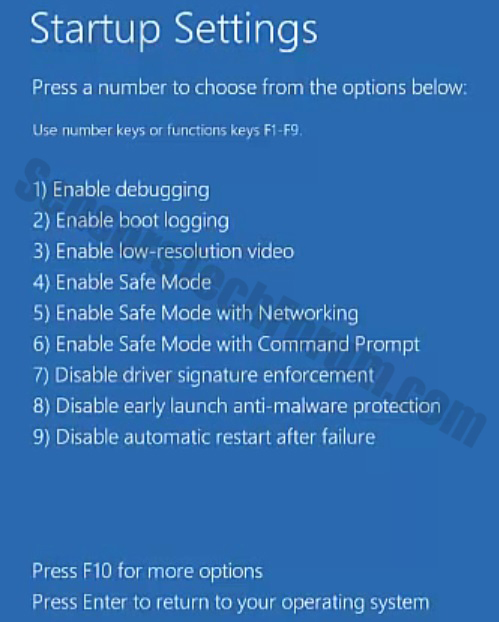

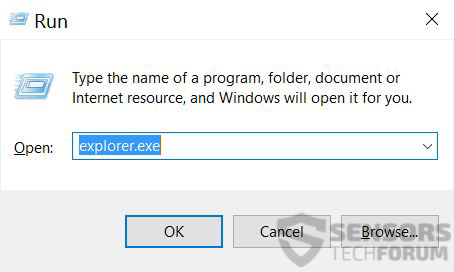

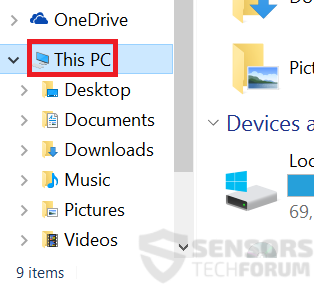

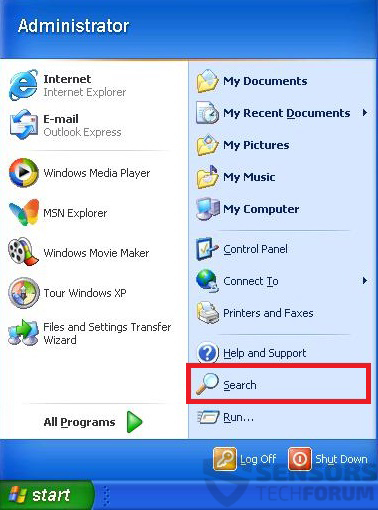

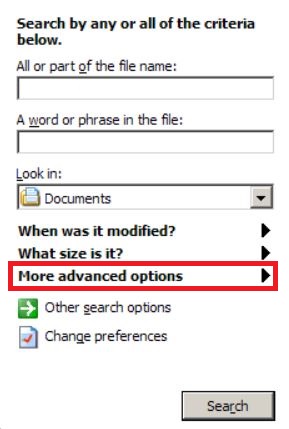

1.Für Windows 7, XP und Vista.

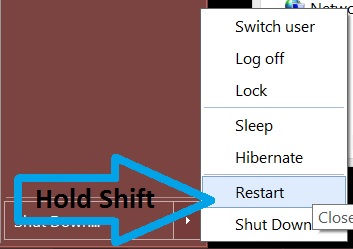

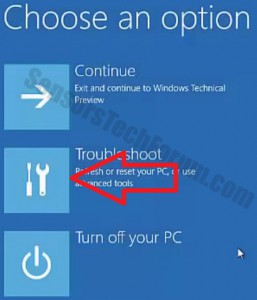

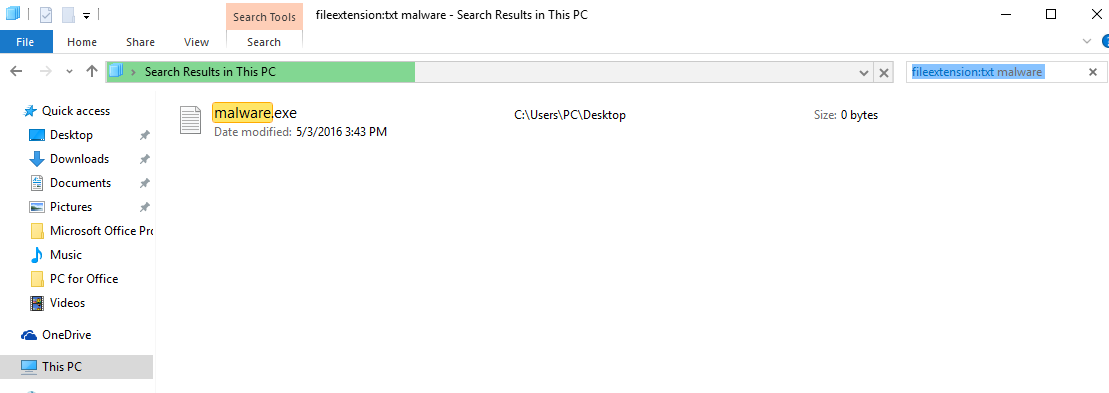

1.Für Windows 7, XP und Vista. 2. Für Windows 8, 8.1 und 10.

2. Für Windows 8, 8.1 und 10. Fix registry entries created by CryptoShield 2.0 on your PC.

Fix registry entries created by CryptoShield 2.0 on your PC.

1. Installieren Sie SpyHunter zu scannen und entfernen CryptoShield 2.0.

1. Installieren Sie SpyHunter zu scannen und entfernen CryptoShield 2.0.

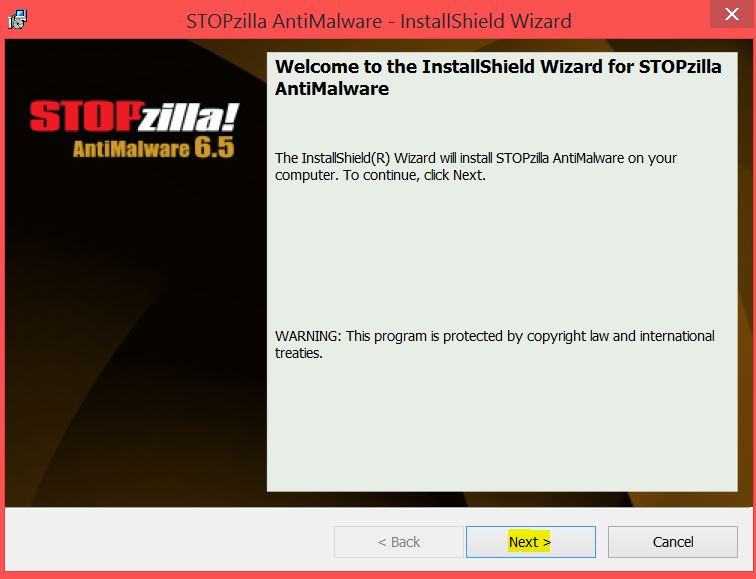

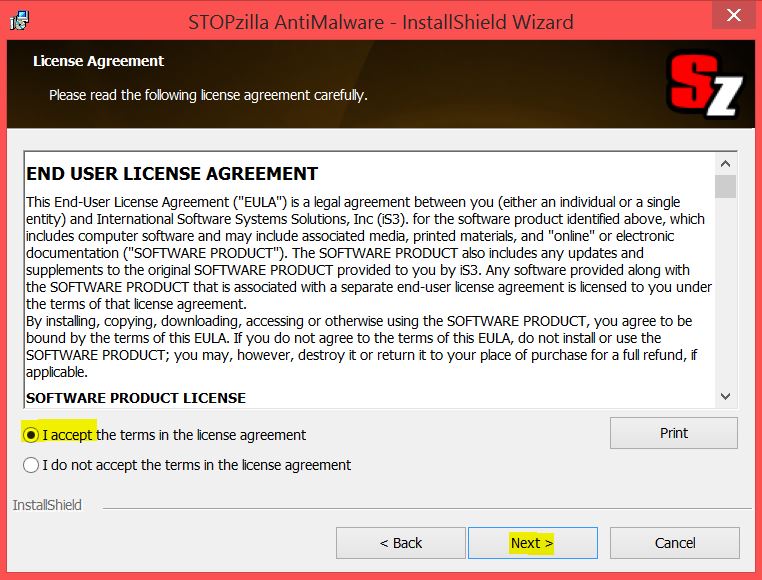

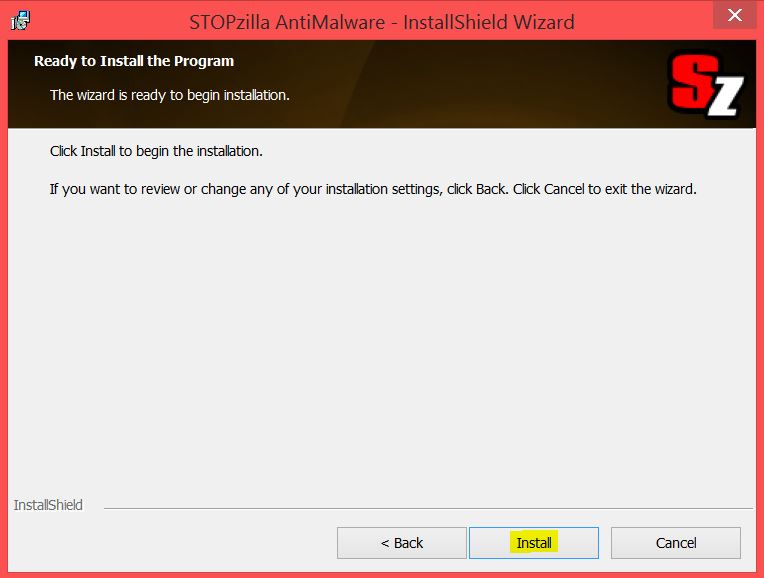

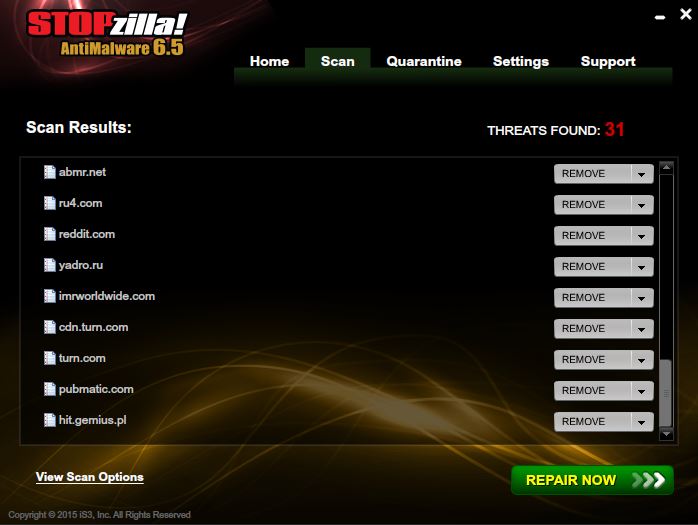

STOPZilla Anti Malware

STOPZilla Anti Malware