Schadsoftware – Forscher haben neulich entdeckt, dass die berüchtigte Ransomware Cerber neue Höhen erreicht hat, jetzt unter Nummer 5.0.0. Die neue Ransomware Cerber breitet sich mittels den aufgerüsteten RIG-V Exploit kit aus, die als höchste Exploit anwendende Software für hohe Infektionsrate gilt. Die Schadsoftware – Forscher sind besorgt, dass, ungleich der früheren Versionen der Ransomware Cerber, diese die Aussicht vermittelt, noch gefährlicher und weiter ausgebreitet zu werden. Sie hat schon begonnen, Infektionen auszubreiten, und alle, die das Pech hatten, ihre Opfer zu fallen, indem ihre Dateien verschlüsselt wurden, dürfen den Cyber – Verbrechern hinter Cerber 5.0 keine BitCoins zahlen, sondern diesen Artikel lesen, um mehr über den Virus zu erfahren, sowie wie Sie ihn loswerden und versuchen, Ihre Dateien wiederherzustellen.

Image Source: feelgrafix.com

Die Gefahr in Kürze

| Name |

Cerber 5.0 |

| Typ | Ransomware, Verschlüsselungsvirus |

| Kurze Beschreibung | Cerber 5.0 verschlüsselt die Dateien auf den betroffenen Rechner mittels leistungsfähiger Chiffre, sowie die Datenbasen, falls vorhanden. Aufforderung zur Zahlung von Lösegeld zwecks Entschlüsselung in BitCoin. |

| Symptome | Die von der Version von Cerber 5.0 betroffenen Anwender erleben wahrscheinlich auf dem Bildschirm Lösegeld – Meldungen und “Anweisungen” als Hintergrund, und .hta Datei, die zu einer Internet – Seite des Onion(TOR) Netzwerks verweist. Diese Internet – Seite hat einen Entschlüsseler, den sie gegen Zahlung in BitCoin anbietet. |

| Ausbreitungsmethode | Über Exploit kit, Dll Datei Angriff, bösartiges JavaScript oder drive-by download der Schadsoftware selbst in einer verwirrenden Weise. |

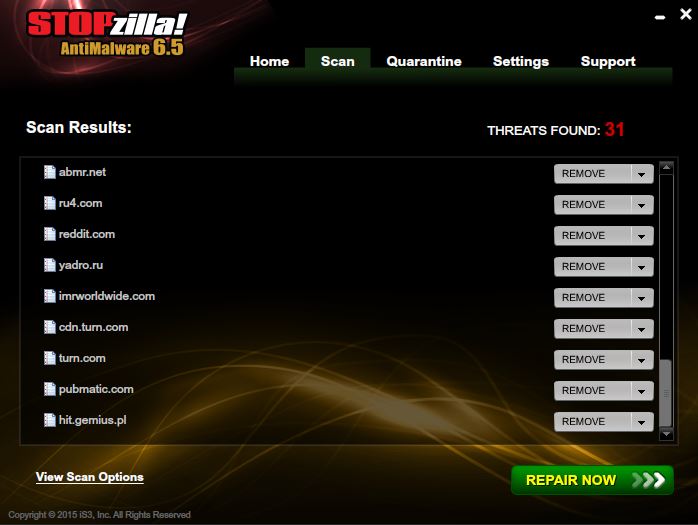

| Erkennungswerkzeug |

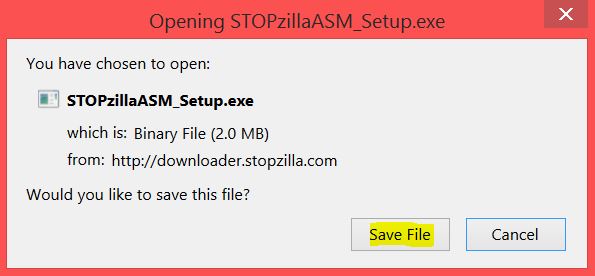

Überprüfen Sie, ob Ihr System von Cerber 5.0 betroffen ist. Herunterladen

Mittel zur Entfernung bösartiger Software

|

Anwendererfahrung | Treten Sie unser Diskussionsforum für diskutieren Cerber 5.0. |

| Datenwiederherstellung | Windows Data Recovery by Stellar Phoenix Achtung! Diese Software wird Ihre Festplattensektoren einscannen, um die verlorenen Dateien wiederherzustellen, und es ist möglich, dass sie nicht 100% der verschlüsselten Dateien wiederherstellt, sondern nur manche davon, je nach der Situation und ob Sie inzwischen Ihre Festplatte umformattiert haben. |

Cerber 5.0 Ransomware – Was ist neu?

Neuer RIG-V Exploit Kit für Infizierung

Die wirkungsvollste Änderung der Version von Cerber ist RIG-V Exploit kit, das mit sogar mehr Verwirrung als das in Cerber v4.1.6 angewandte RIG-E (Empire Pack) wirkt. Dieses Exploit kit ist berichtet von den Forschern von Malware-Traffic-Analysis als eine Art “VIP” Version der Exploit kits.

Seine neue Modifikationen enthalten eindeutige URL Muster und erhöhen die Entstellung für die Einsteigseite, die die Infizierung verursacht. Die Forscher berichten, dass die Exploit Software RC4 Verschlüsselungsalgorithmus anwendet, um Payload zu verwirren und auf diese Weise es von den Antivirenprogrammen zu verstecken. Das Exploit kit ist momentan angewandt von zwei großen Hackingkampagnen, gehörend zu Afraidgate und pseudoDarkleech. Die Methoden dieses Exploit kits bestehen darin, dass es eine Infizierung durch Verbindung zu einer Internet – Seite hervorruft, die ein Autoinfizierungsskript enthält. Das ist der Weg, auf dem die Schadsoftware – Forscher den Infizierungsvorgang erklären, ähnlich zu den in Cerber 5.0 angewandten.

Diese gefährliche Internet – Seite kann nicht nur einen bösartigen URL darstellen, der auf der Seite wirbt oder von einem potentiell unerwünschten Programm auf Ihrem Rechner erzeugt wird. Sie kann ebenso als ein anderes Typ einer HTML versandt werden, z. B, .hta (HTML application), .html, .htm. Diese Dateitypen werden üblicherweise in Spam – Meldungen versandt wie in der folgenden Spam – Meldung von Cerber:

“Topic: Suspicious Bank Account Activity

Hello, we at your bank have been informed of a suspicious financial activity on your bank account. Please review the Document Number 3882-124442 from {date} for more information.

Best Regards

{Falscher Name des Bank Managers}

{kopierte Telefonnummer}

{kopierte Adresse der Bankstelle}”

Nachdem der Anwender die bösartige Meldung öffnet, die entweder direkt das Exploit kit trägt als eine .exe Datei oder eine HTML Datei mitbringt, wobei beide in .ZIP Archiven versteckt sein können, ist die Infizierung gelungen.

Cerber 5.0 Ransomware – Abschluss, Entfernung und Dateientschlüsselung oder Wiederherstellung

Es ist höchstens empfehlenswert, dass Sie nicht mit diesen Cyber – Verbrechern verhandeln und keinesfalls Lösegeld zahlen. Stattdessen empfehlen wir, dass Sie den Virus Cerber 5.0 umgehend von Ihrem Rechner entfernen, am besten indem sie die Anweisungen folgen, die wir unten veröffentlichen. Falls Sie nicht genug Erfahrung in manueller Entfernung von Schadsoftware haben, empfehlen wir, dass Sie die angebotene automatische Möglichkeiten in Anspruch nehmen.

Nach der Entfernung von Cerber 5.0 empfehlen wir Ihnen nachdrücklich, dass Sie die Internet – Seite von Cerber benutzen, die kostenlos die Entschlüsselung einer Datei anbietet, und danach Sicherheitskopie der von Cerber verschlüsselten Dateien machen, damit sie ungefährlich die von uns unten vorgeschlagenen alternativen Wiederherstellungsmittel versuchen können.

Wir Ihnen die Methoden zur Verfügung gestellt, die Ihnen helfen, Ihre Dateien wiederherzustellen, welche in Schritt “2. Wiederherstellen von Dateien Verschlüsselte von Cerber 5.0” kommen. Dazu gehören auch Internet – Links zu zwei der wichtigsten Entwicklern von Entzifferern – Kaspersky und Emsisoft, die wir empfehlen, regelmäßig zu überprüfen. Wir werden auch unseren Blog regelmäßig mit Artikeln über Entschlüsselungsanleitungen aktualisieren, sobald für diese Iteration von Cerber 5.0 solche entwickelt werden, also würden wir empfehlen, dass Sie auch unsere Seite folgen.

Manuell Entfernen von Cerber 5.0 von Ihrem Rechner

Achtung! Wesentliche Information über die Bedrohung Cerber 5.0: Die manuelle Beseitigung von Cerber 5.0 erfordert Eingriff in die Systemdateien und Register. So kann Ihr Computer beschädigt werden. Falls Ihre Computerkenntnisse nicht auf professioneller Ebene sind, haben Sie keine Angst. Sie können selbst die Beseitigung nur im Rahmen von 5 Minuten durchführen, mit Hilfe von einem malware removal tool.

Automatisches Entfernen von Cerber 5.0 durch eine erweiterte Anti-Malware-Programm herunterzuladen.

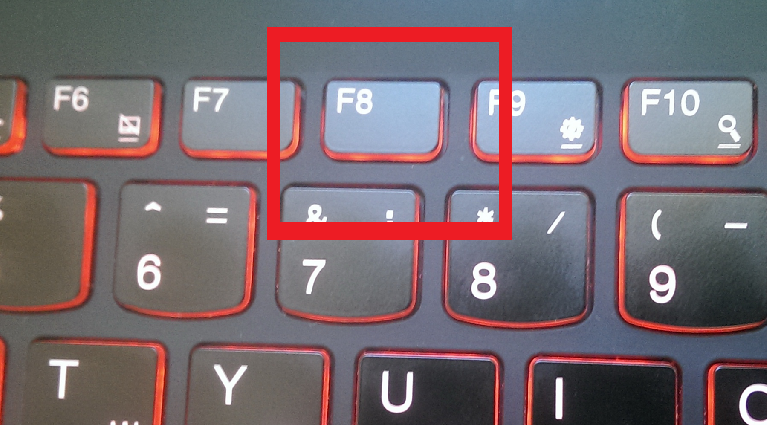

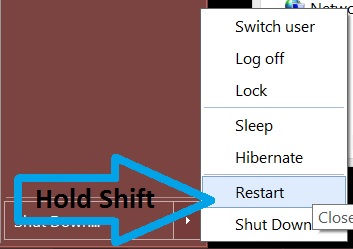

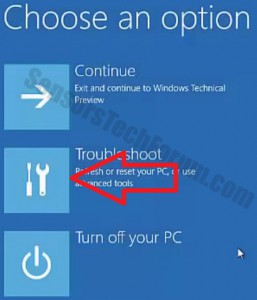

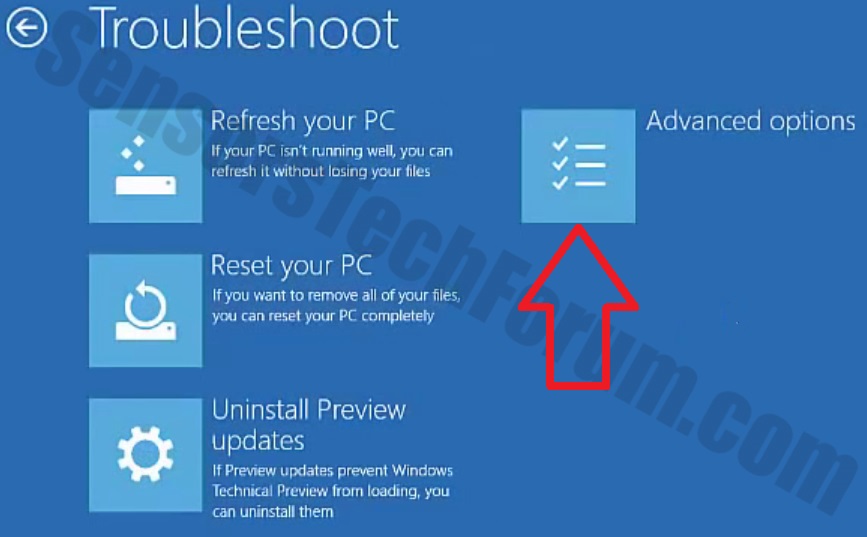

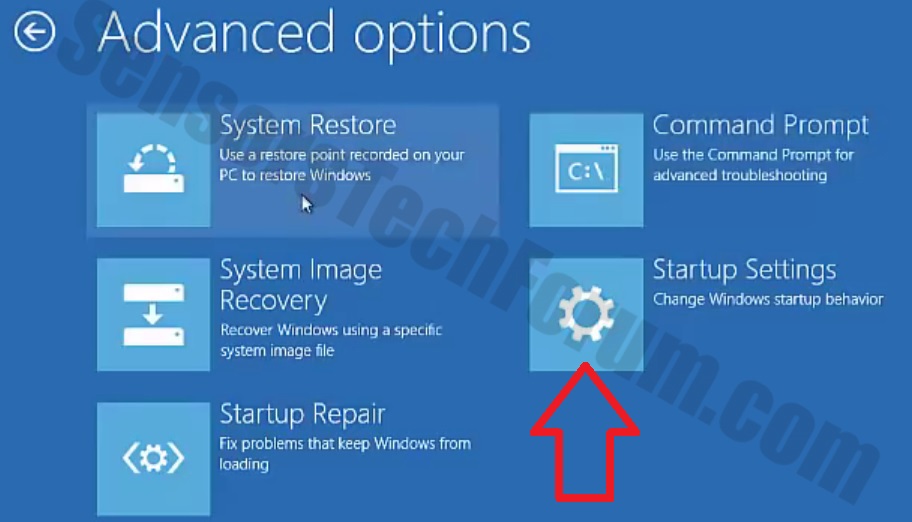

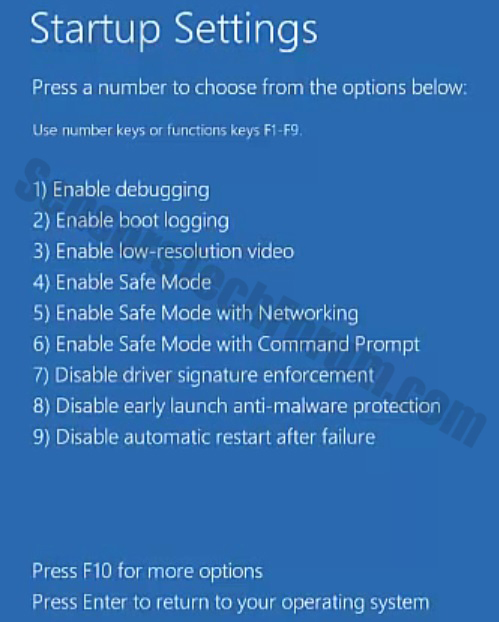

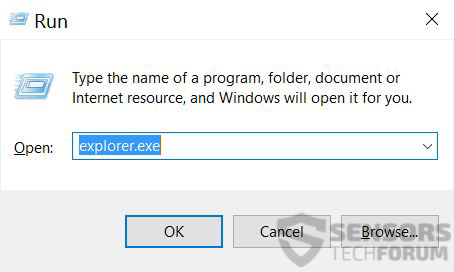

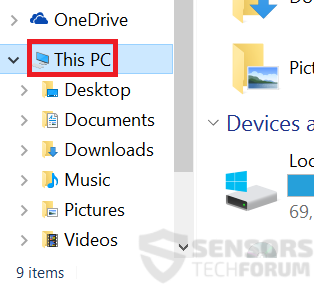

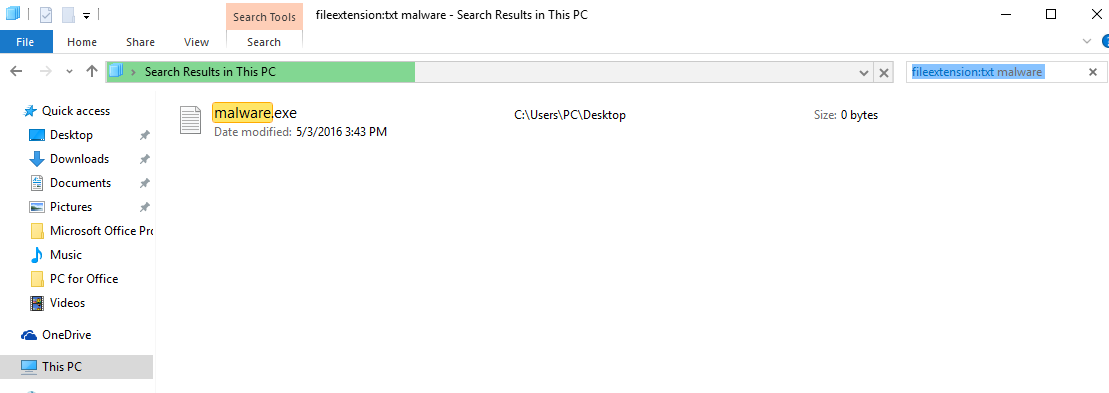

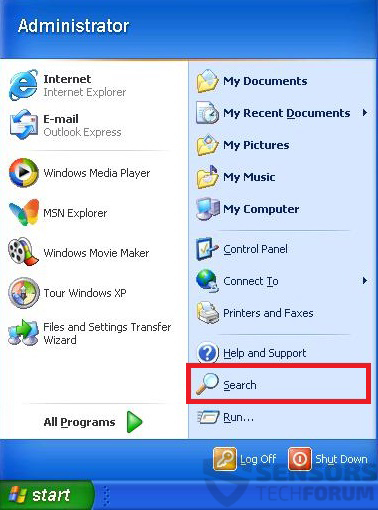

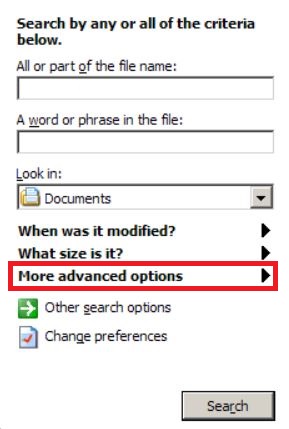

1.Für Windows 7, XP und Vista.

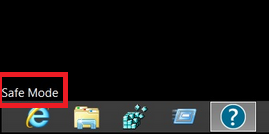

1.Für Windows 7, XP und Vista. 2. Für Windows 8, 8.1 und 10.

2. Für Windows 8, 8.1 und 10. Fix registry entries created by Cerber 5.0 on your PC.

Fix registry entries created by Cerber 5.0 on your PC.

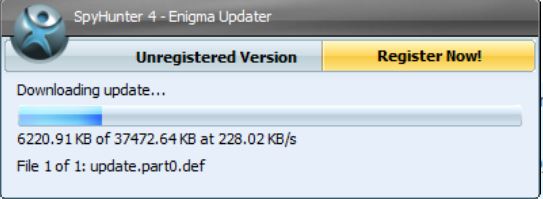

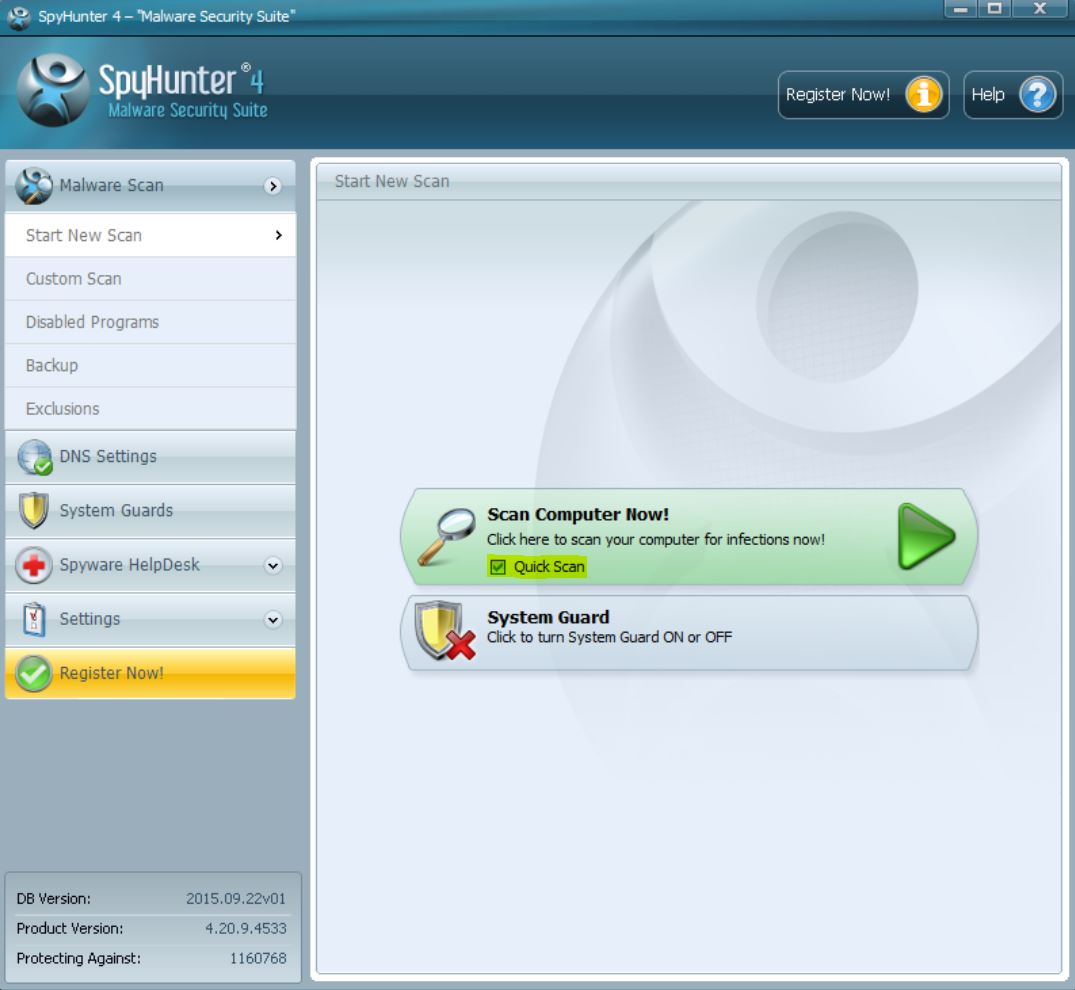

1. Installieren Sie SpyHunter zu scannen und entfernen Cerber 5.0.

1. Installieren Sie SpyHunter zu scannen und entfernen Cerber 5.0.

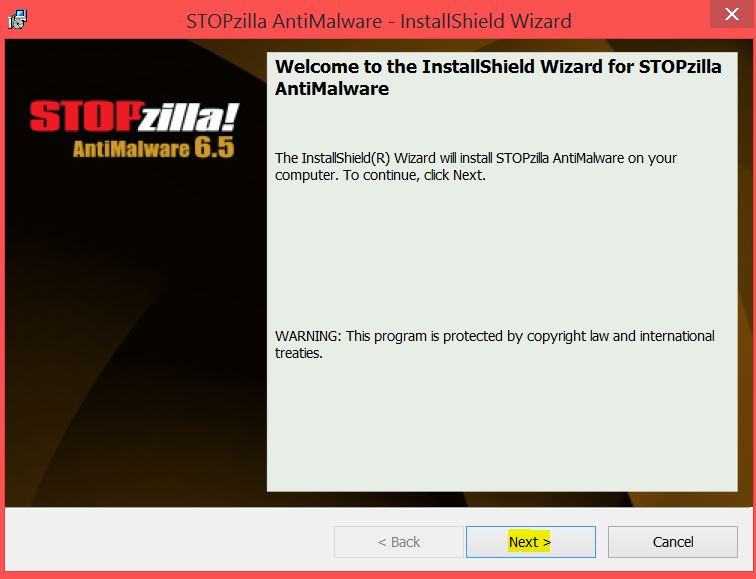

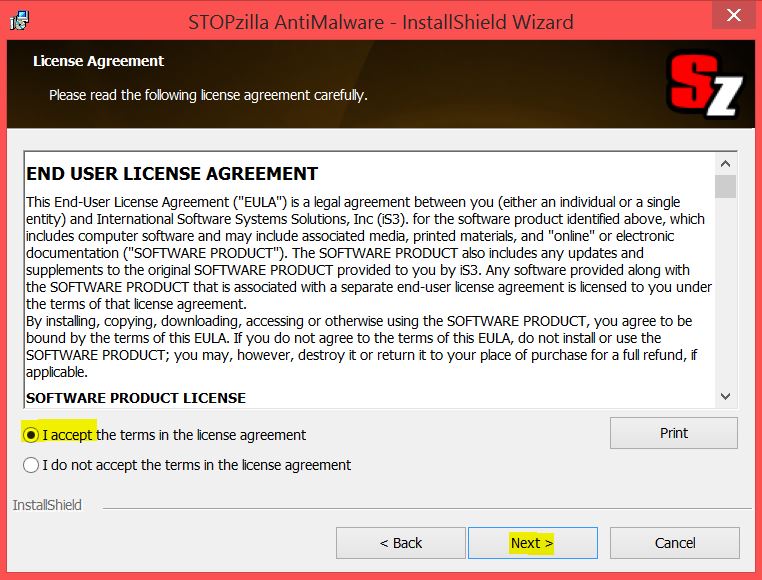

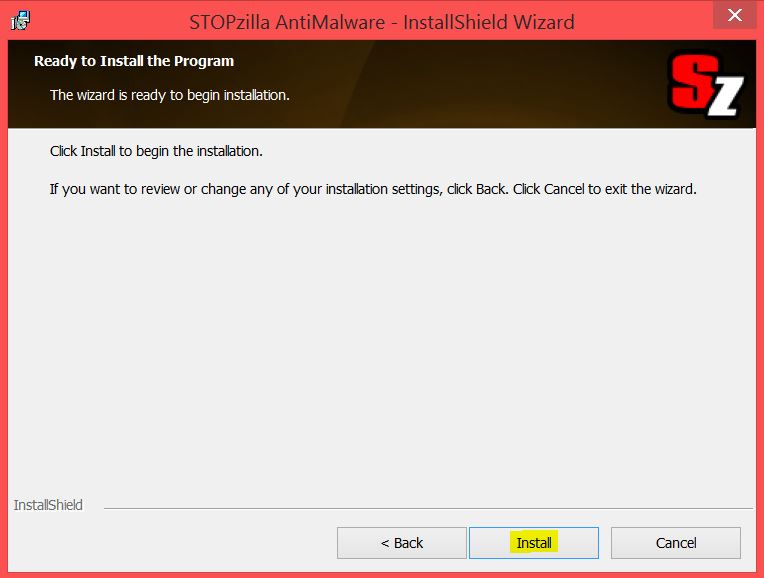

STOPZilla Anti Malware

STOPZilla Anti Malware