Schadsoftware – Jäger berichten über eine neue Ransomware namens Wana Decrypt0r 2.0, die Dateien auf den mit ihr infizierten Rechnern verschlüsselt. Der Ransomware – Virus benutzt die Endung .WNCRY, und es wird grundsätzlich berichtet, dass das eine neue Version der WannaCry – Familie von Ransomware – Viren, bekannt auch als Wcry, ist. Die Infizierung hinterlässt eine Lösegeld – Meldung in der Datei, genannt @[email protected], und ersetzt den Bildschirmhintergrund mit Anweisungen über die Lösegeld – Zahlung. Wenn Sie Opfer dieser Ransomware – Infizierung gefallen sind, empfehlen wir Ihnen dringend, diesen Artikel sorgfältig zu lesen.

Die Gefahr in Kürzedel Virus

| Name | Virus Wanacry |

| Typ | Ransomware, Verschlüsselungsvirus |

| Kurzdarstellung | Neue Version des Ransomware – Virus von May 2017. Er verschlüsselt Dateien und fordert anschließend von den Opfern an, deftiges Lösegeld zu zahlen, damit ihre verschlüsselten Dateien wiederhergestellt werden. |

| Symptome | Die Dateien werden verschlüsselt und mit der Endung .WNCRY versehen. Dazu wird auch eine Lösegeld – Meldung unter dem Namen @[email protected] hinterlassen. Er verschlüsselt auch den Bildschirm mit Lockscreen namens “Wana Decrypt0r 2.0”. |

| Ausbreitungsmethode | Mittels eines Exploit – Kits, Dll – Datei – Angriffe, bösartige JavaScripts oder drive-by Herunterladen der Schadsoftware selbst auf verwirrender Weise. |

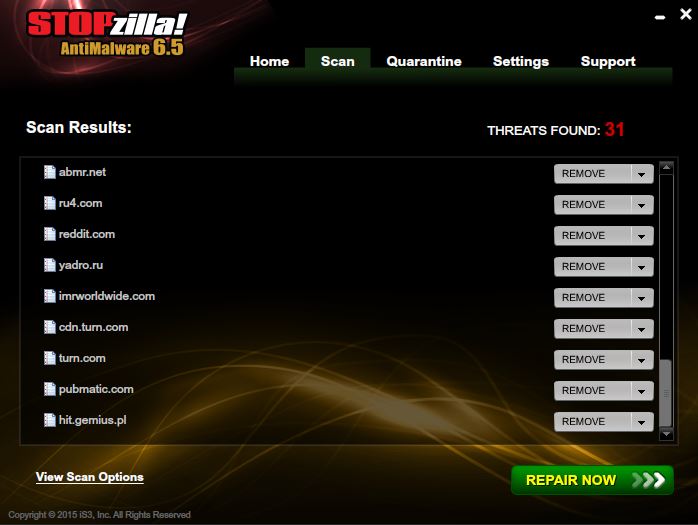

| Erkennungswerkzeug |

Überprüfen Sie, ob Ihr System von Virus Wanacry betroffen ist. Herunterladen

Mittel zur Entfernung bösartiger Software

|

Anwendererfahrung | Treten Sie unser Diskussionsforum für diskutieren Virus Wanacry. |

| Datenwiederherstellung | Windows Data Recovery by Stellar Phoenix Achtung! Diese Software wird Ihre Festplattensektoren einscannen, um die verlorenen Dateien wiederherzustellen, und es ist möglich, dass sie nicht 100% der verschlüsselten Dateien wiederherstellt, sondern nur manche davon, je nach der Situation und ob Sie inzwischen Ihre Festplatte umformattiert haben. |

AKTUELL MAY 2017 Wir haben potenzielle Methoden zusammengefasst, mit denen Sie es theoretisch versuchen können, Ihre Dateien wiederherzustellen. Wir haben auch neue Information über die Verbreitung dieses Virus hinzugefügt. Die Anweisungen sind im nächsten Artikel.

Der Virus .WNCRY – Wie breitet er sich aus

Wie die vorherige Variante von .wcry, kann diese Iteration der Ransomware auch die ganz gleiche Ausbreitungsmethoden benutzen. Sie sind mit der Anwendung von unterschiedlichen Typen von Instrumenten verbunden, die speziell zwecks Ausbreitung von bösartigen Dateien oder URLs benutzt werden, ohne entdeckt zu werden:

- Die ETERNALBLUE und DOUBLEPULSARE Exploits, die von ShadowBrokers unter dem Namen “Lost in Translation” in April 2017 ausgelaufen sind

- Spamming Software (Spam Bots, Einschleicher usw.)

- Vorkonfigurierte Liste von E-mail – Adressen von potentiellen Opfern, an denen die Meldung gesandt werden kann.

- Von intermediärer Schadsoftware geleitete Infizierung.

- Ein Satz von C2 Servern und Ausbreitungsdomains für Steuerung und Kontrolle und Herunterladen der Nutzdaten des Virus .WNCRY file.

Obwohl die Ransomware WanaCrypt0r 2.0 auch über Torrent -Sites, vortäuschende Updates oder andere falsche Setups und hochgeladene lauffähige Dateien auf verdächtige Hauptrechner verbreitet werden kann, bleibt die Hauptmethode der Virus – Ausbreitung wohl über überzeugend verfasste E-mail Meldungen. Solche Meldungen zielen darauf ab, die Opfer zu verführen, auf dem bösartigen E-mail – Anhang zu klicken, wobei sie vom Virus .WNCRY file infiziert werden.

Die Anhänge sind meistens .js, .exe oder andere Typen von lauffähigen Dateien, in manchen Situationen jedoch auch mit bösartigen Makros verbunden. Diese bösartige Makros können aktiviert werden, sobald der Anwender den Inhalt des Dokuments genehmigt.

Wie funktioniert der Virus .WNCRY File

Die grundsätzliche Wirkung vom Ransomware – Virus Wana Decrypt0r 2.0 nach der Infizierung besteht darin, eine integrierte Datei im Ordner, wo sich die infizierende Datei befindet, herunterzuladen. Diese Datei ist eine mit Kennwort geschützte .zip – Datei namens wcry.zip. Sie hat folgenden Inhalt:

- b.wnry

- c.wnry

- r.wnry

- s.wnry

- t.wnry

- u.wnry

- taskse.exe

- taskdl.exe

Die infizierende Datei der Ransomware Wana Decrypt0r 2.0 wird dann diese gepackte Dateien in einem Ordner extrahieren und beginnen, sich mit der Internet – Seite des TOR Web Browsers zwecks Herunterladen in Verbindung zu setzen. Von dort kann sich der Virus .Wana Decrypt0r 2.0 mit mehreren Steuerungs- und Kontrolle – Servern verbinden:

- 57g7spgrzlojinas.onion

- xxlvbrloxvriy2c5.onion

- 76jdd2ir2embyv47.onion

- cwwnhwhlz52maqm7.onion

Zusätzlich zur Aktivität von WanaCrypt0r kann die Infizierung mit .WNCRY auch Volumenschattenkopien löschen und dadurch alle Chancen vernichten, Ihre Dateien von Sicherungskopien am infizierten Rechner wiederherzustellen. Das wird durch Ausführung der folgenden administrativen Windows – Befehlen erreicht:

→ vssadmin delete shadows /all /quiet

wmic shadowcopy delete

bcdedit /set boostatuspolicy ignoreallfailures

bcdedit /set {default} recoveryenabled no & wbadmin delete catalog -quiet

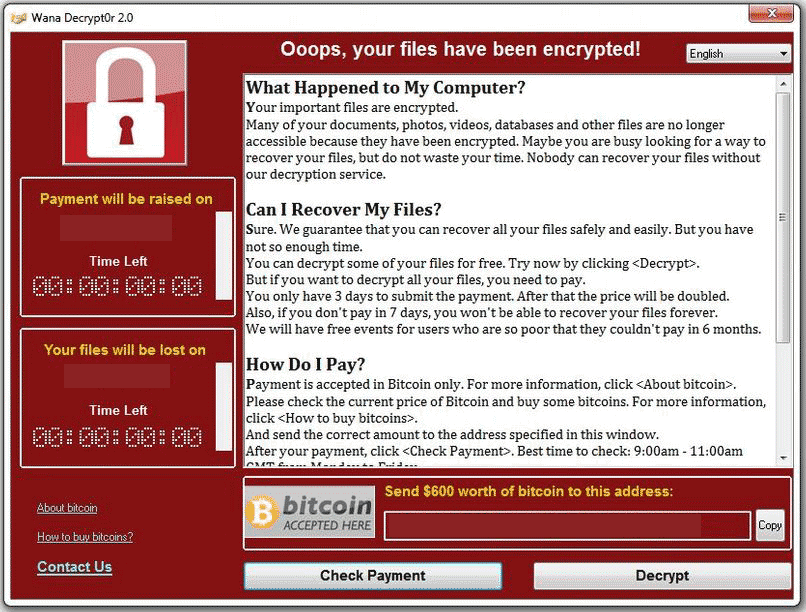

Zusätzlich zu dieser Aktivität hinterlässt WannaCry Virus .WNCRY auch ein Programm namens @[email protected], das einen aktive Zeitmesser mit ausführlichen Lösegeld – Zahlungsanweisungen hat. Dieses Programm hat den Namen “Wana Decrypt0r 2.0” und seine Meldung sieht wie folgt aus:

Nach Ablauf des Zeitmessers dieses Programms kann es passieren, dass Lösegeld verdoppelt wird, so lautet die Meldung der Schreckware sowie die früheren Versionen, die auch diese Software benutzen.

Eine andere Handlung des Programms verursacht Ersetzung des Bildschirmhintergrund auf dem Rechner des Opfers mit der folgender Meldung:

Ooops, your important files are encrypted.

If you see this text, but don’t see the ”Wana Decrypt0r” window,

then your antivirus removed the decrypt software or you deleted it from your computer.

If you need your files you have to run the decrypt software.

Please find an application file named “@[email protected]” in any folder or restore from the antivirus quarantine.

Run and follow the instructions!

Der Virus .WNCRY File – Prozess der Infizierung

Bei dieser bestimmter Ransomware – Infizierung werden wahrscheinlich zwei Verschlüsselungsalgorithmen angewandt. Der eine ist der sogenannte AES (Advanced Encryption Standard) und kann mit 128-bit Stärke angewandt werden. Das ist eine der mächtigsten Chiffren und kann unmöglich entschlüsselt werden, sofern die Verbrecher keinen Fehler in der Verschlüsselungscode begangen haben. Sie kann nach der Verschlüsselung einen symmetrischen Schlüssel namens FEK erzeugen. Dieser Schlüssel kann die einzige Chance sein, Ihre Dateien zu entschlüsseln, weil dadurch der Prozess rückgängig gemacht werden kann.

Dazu kann auch eine andere Chiffre, bekannt als Rivers-Shamir-Adleman oder RSA, auch in Kombination mit der AES – Chiffre angewandt werden, um eindeutige öffentliche und private Schlüssel für jede Datei zu erzeugen. Das macht separate Entschlüsselung jeder einzelnen Datei notwendig, ein sehr aufwendiger und immer wieder unterschiedlicher Prozess.

Der Virus .WNCRY zielt auf Verschlüsselung von meistbenutzten Dateien ab. Das sind öfters die folgenden Typen von Dateien:

→ .ldf, .sln, .suo, .cpp, .pas, .asm, .cmd, .bat, .vbs, .dip, .dch, .sch, .brd, .jsp, .php, .class, .wav, .swf, .fla, .wmv, .mpg, .vob, .mpeg, .asf, .avi, .mov, .mkv, .flv, .wma, .mid, .djvu, .svg, .psd, .nef, .tiff, .tif, .cgm, .raw, .gif, .png, .bmp, .jpg, .jpeg, .vcd, .iso, .backup, .zip, .rar, .tgz, .tar, .bak, .tbk, .PAQ, .ARC, .aes, .gpg, .vmx, .vmdk, .vdi, .sldm, .sldx, .sti, .sxi, .hwp, .snt, .onetoc2, .dwg, .pdf, .wks, .rtf, .csv, .txt, .vsdx, .vsd, .edb, .odp, .otp, .sxd, .std, .uop, .odg, .otg, .sxm, .mml, .lay, .lay6, .asc, .sqlite3, .sqlitedb, .sql, .accdb, .mdb, .dbf, .odb, .frm, .myd, .myi, .ibd, .mdf, .msg, .ost, .pst, .potm, .potx .eml, .der, .pfx, .key, .crt, .csr, .pem, .odt, .ott, .sxw, .stw, .uot, .max, .ods, .ots, .sxc, .stc, .dif, .slk, .asp, .java, .ppam, .ppsx, .ppsm, .pps, .pot, .pptm, .pptx, .ppt, .xltm, .xltx, .xlc, .xlm, .xlt, .xlw, .xlsb, .xlsm, .xlsx, .xls, .dotx, .dotm, .dot, .docm, .docb, .docx, .doc, .jar

Der .Wncry File Virus entfernen

Um Virus Wanacry zu entfernen, ist es empfehlenswert, die nachstehenden Anweisungen über die Entfernung zu folgen. Sie sind für maximale Effizienz entworfen. Falls Sie nicht genug Erfahrung in manueller Entfernung von Schadsoftware haben, empfehlen wir, dass Siehochentwickelte anti-Schadsoftware in Anspruch nehmen, um die Entfernung automatisch vorzunehmen.

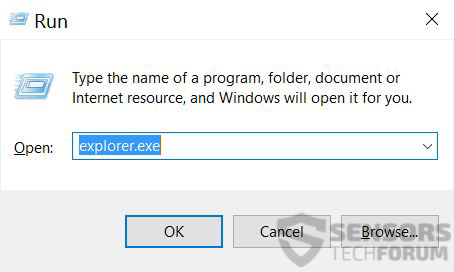

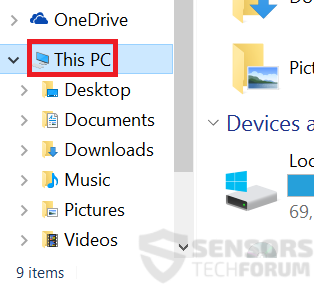

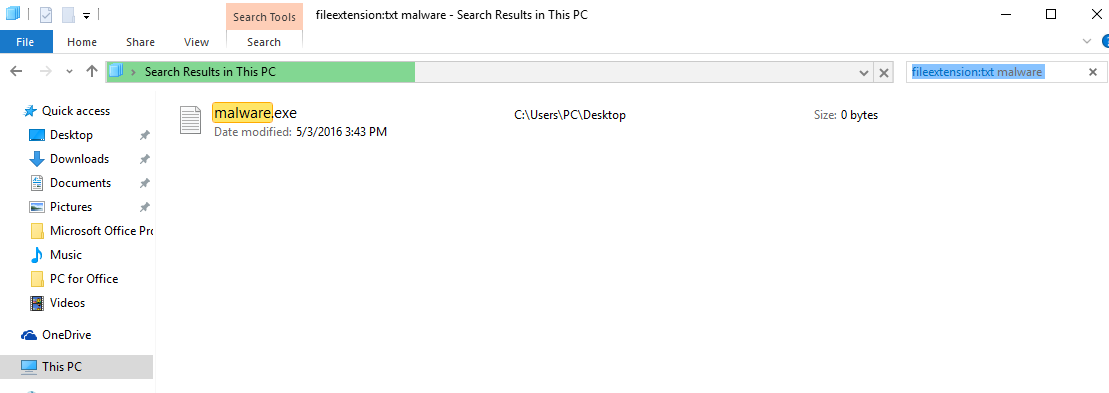

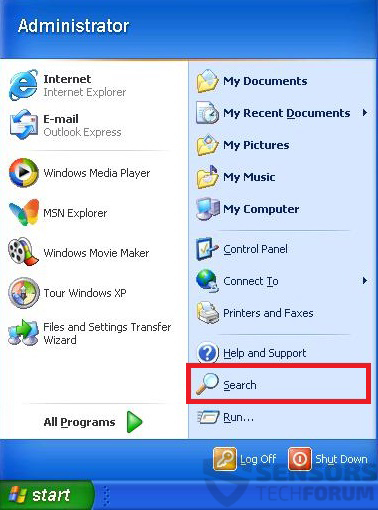

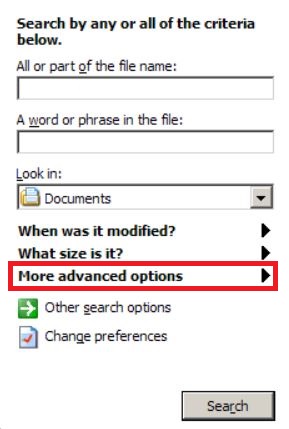

Manuell Entfernen von Virus Wanacry von Ihrem Rechner

Achtung! Wesentliche Information über die Bedrohung Virus Wanacry: Die manuelle Beseitigung von Virus Wanacry erfordert Eingriff in die Systemdateien und Register. So kann Ihr Computer beschädigt werden. Falls Ihre Computerkenntnisse nicht auf professioneller Ebene sind, haben Sie keine Angst. Sie können selbst die Beseitigung nur im Rahmen von 5 Minuten durchführen, mit Hilfe von einem malware removal tool.

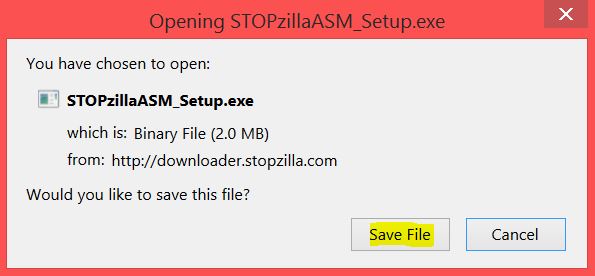

Automatisches Entfernen von Virus Wanacry durch eine erweiterte Anti-Malware-Programm herunterzuladen.

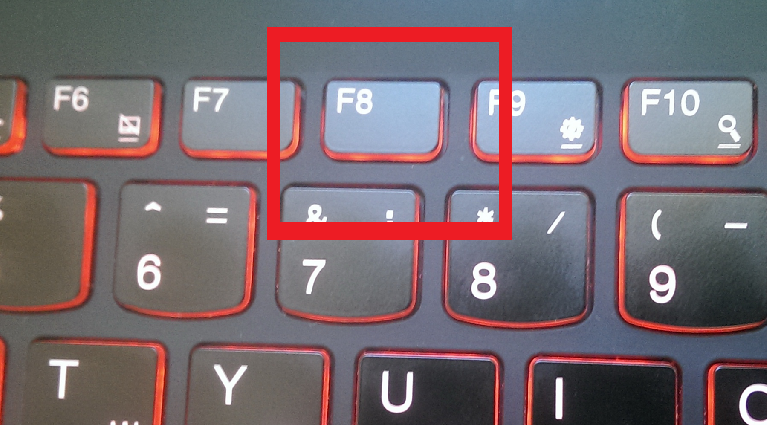

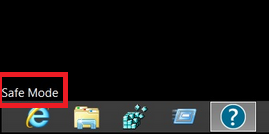

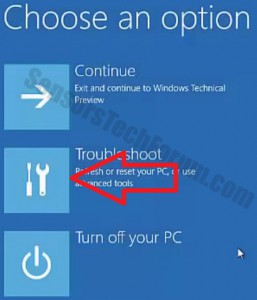

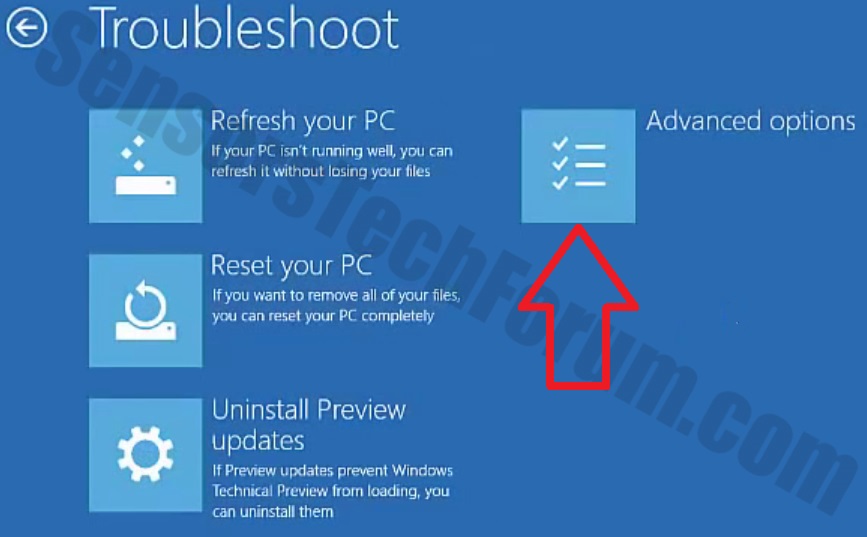

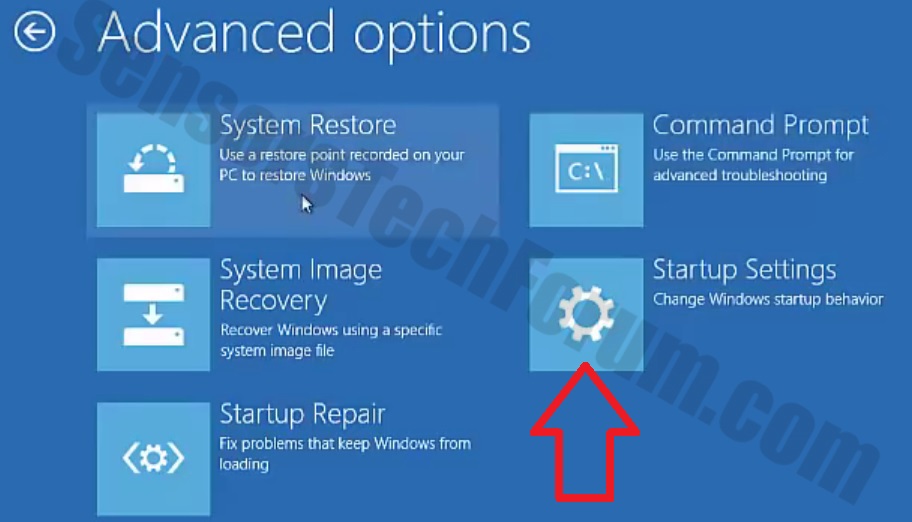

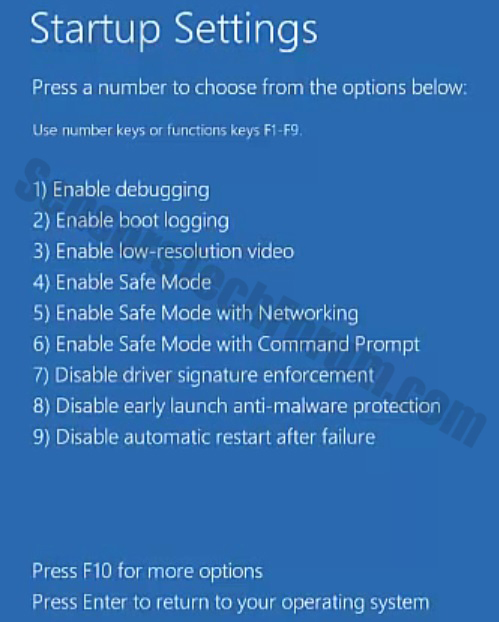

1.Für Windows 7, XP und Vista.

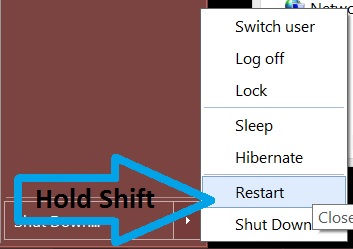

1.Für Windows 7, XP und Vista. 2. Für Windows 8, 8.1 und 10.

2. Für Windows 8, 8.1 und 10. Fix registry entries created by Virus Wanacry on your PC.

Fix registry entries created by Virus Wanacry on your PC.

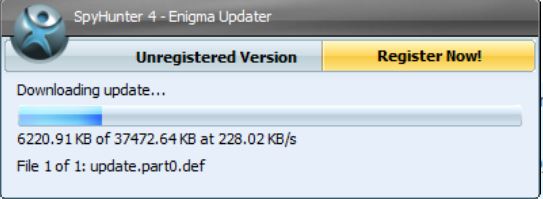

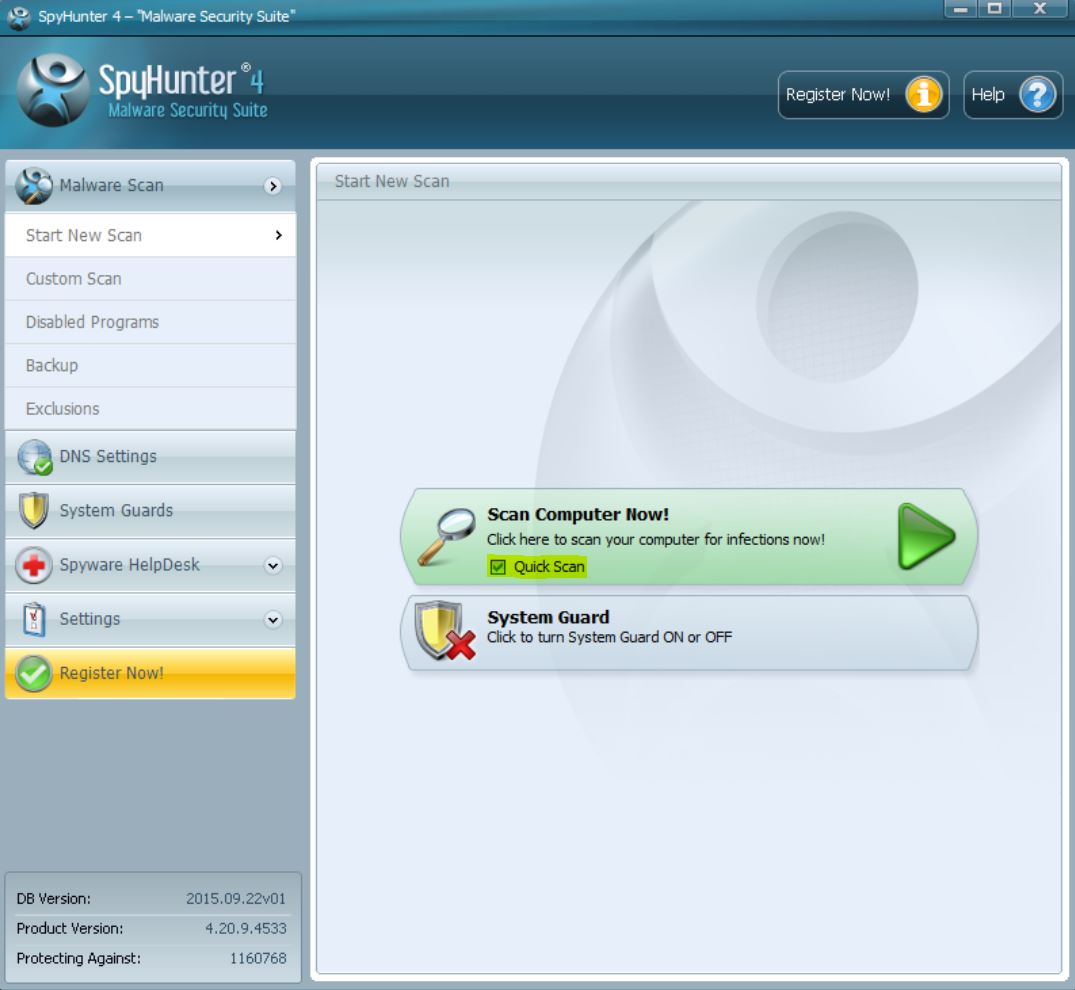

1. Installieren Sie SpyHunter zu scannen und entfernen Virus Wanacry.

1. Installieren Sie SpyHunter zu scannen und entfernen Virus Wanacry.

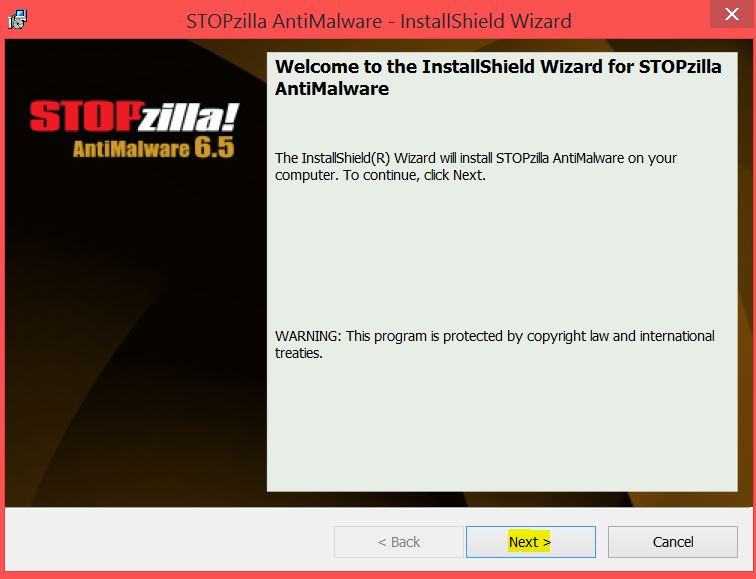

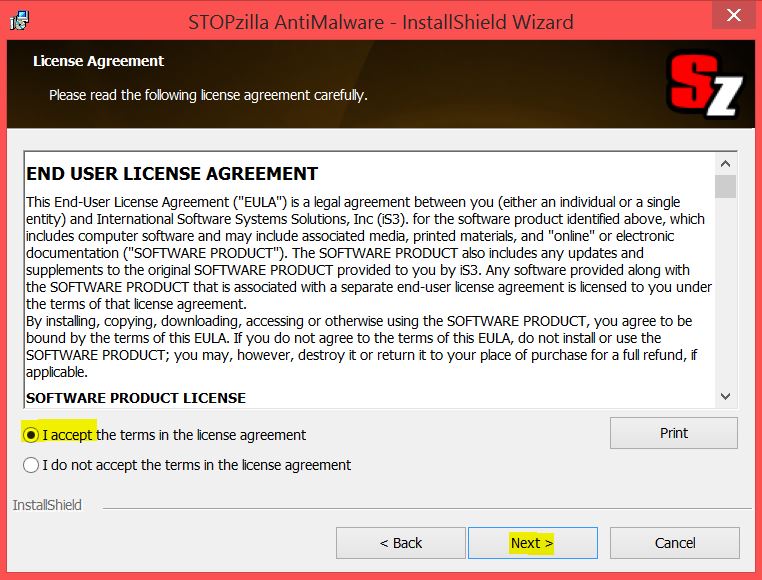

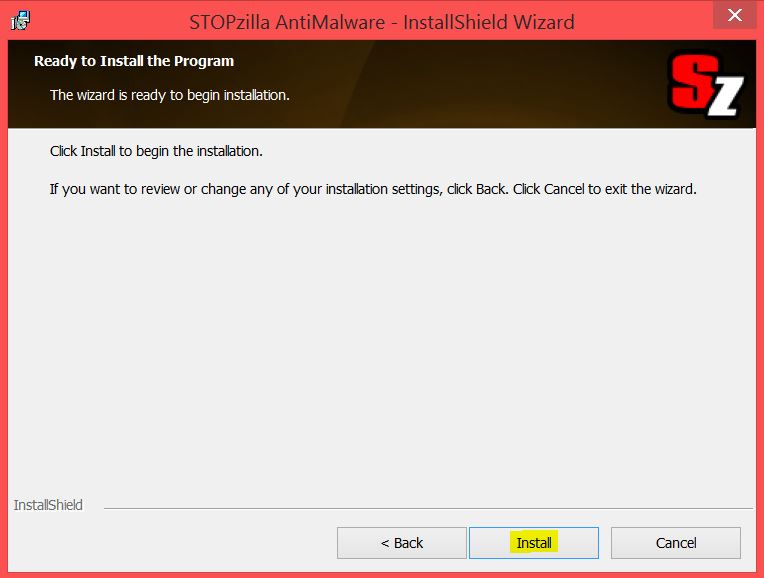

STOPZilla Anti Malware

STOPZilla Anti Malware